La Dama de las Flores Inmortal: El Legado de una Mujer en la Investigación Médica

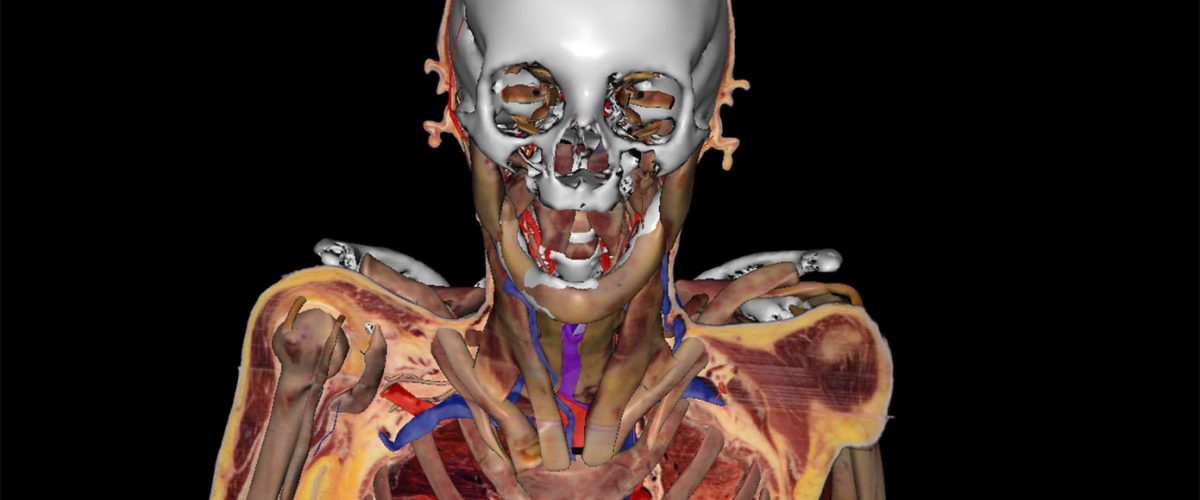

El Dr. Victor Spitzer de la Escuela de Medicina de la Universidad de Colorado y su amiga Susan Potter comparten una historia extraordinaria. La perseverancia de Potter en donar su cuerpo al Proyecto Visible Human de Spitzer, para la educación médica, culminó en un viaje de 14 años. Se reconstruyeron imágenes digitales de alta resolución de los restos de Potter, superando el detalle de proyectos anteriores del Visible Human. Más allá de las imágenes, la empresa de Spitzer, Touch of Life Technologies, tiene como objetivo crear un 'cadáver vivo' virtual de Potter, combinando su anatomia con su historia de vida para crear un recurso educativo más rico. La historia de Potter invita a la reflexión sobre la dedicación desinteresada a la educación médica y el futuro del estudio anatómico.