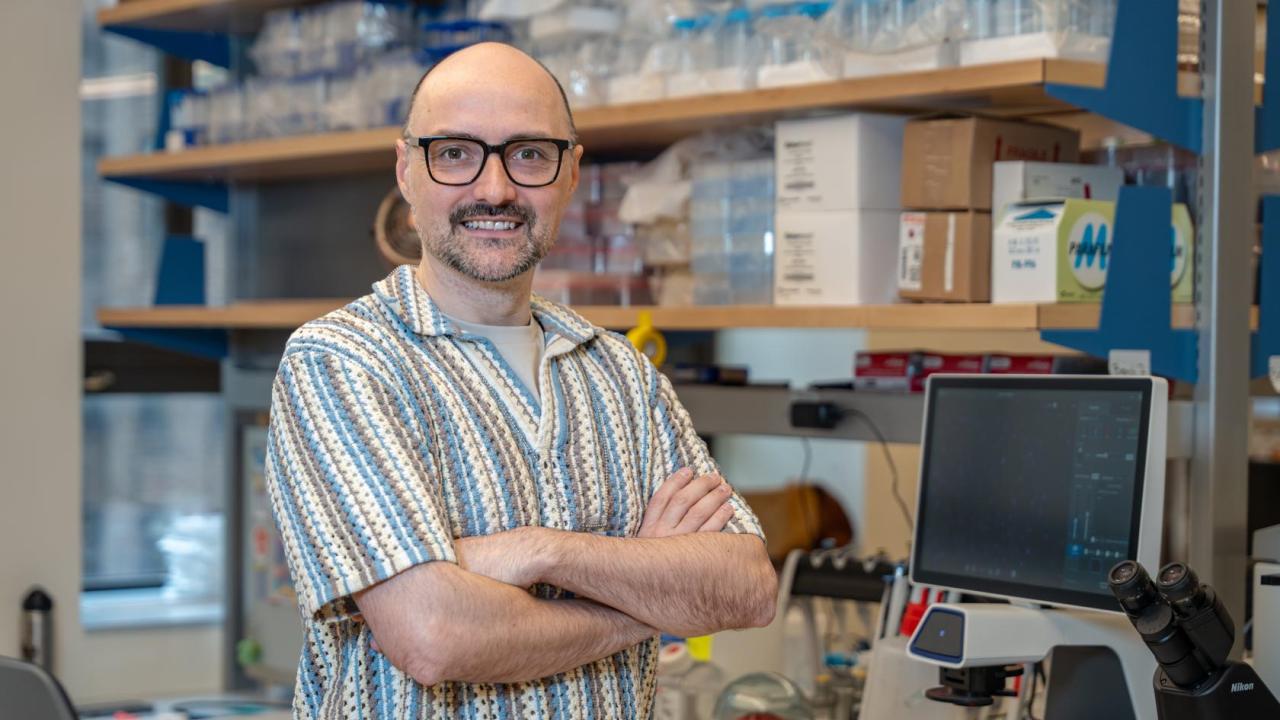

Deficiencia Inmunológica Rara Concede Superpoder: Camino a una Terapia Antiviral de Amplio Espectro

El inmunólogo de la Universidad de Columbia, Dusan Bogunovic, descubrió que las personas con una rara deficiencia inmunológica, la deficiencia de ISG15, muestran resistencia a todos los virus debido a una inflamación leve y persistente. Inspirado en esto, desarrolló una terapia experimental que, al administrar ARNm que codifica 10 proteínas antivirales a los pulmones de animales, previno con éxito la replicación de los virus de la influenza y el SARS-CoV-2. Esta terapia promete ser un arma significativa en la próxima pandemia, pero aún se necesita optimizar la administración y absorción del medicamento para mejorar la eficacia y la duración.