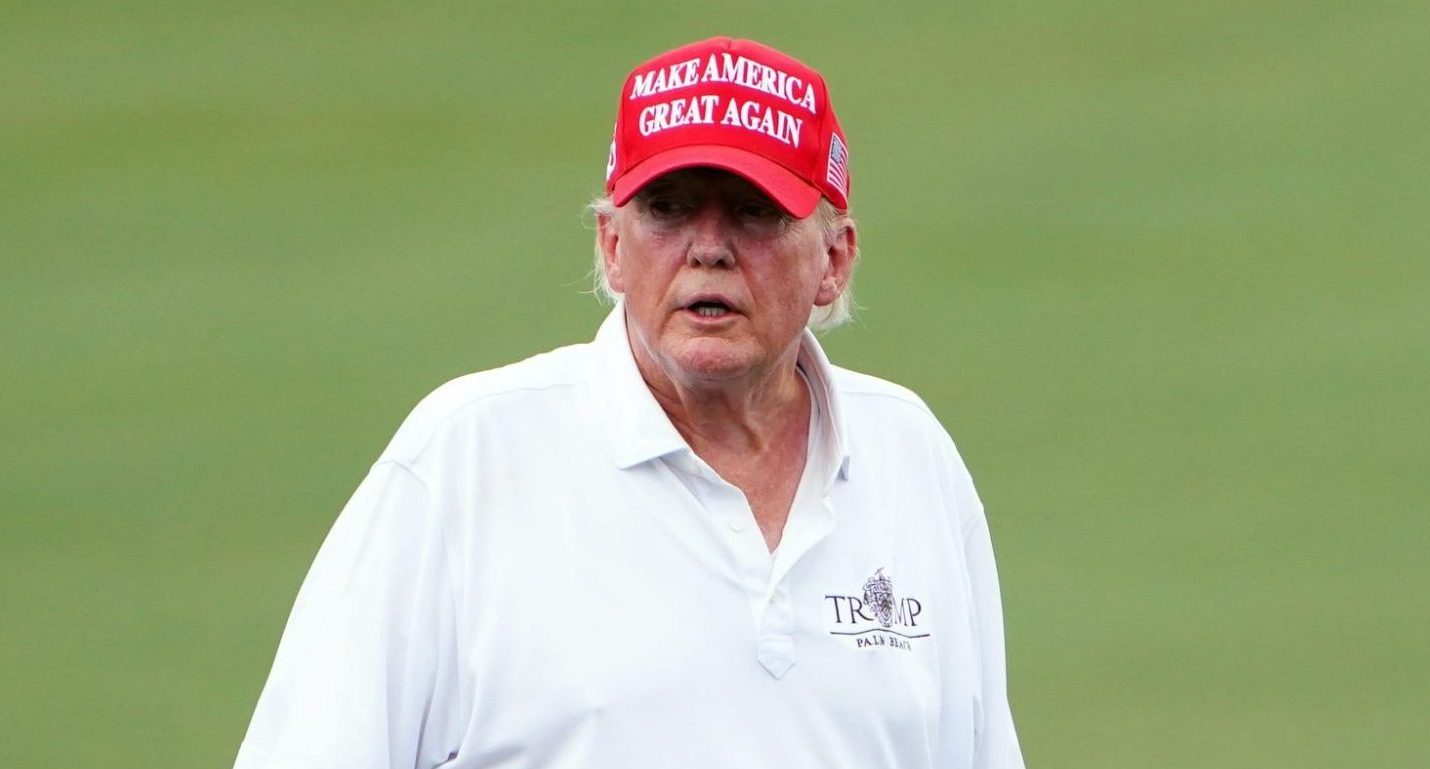

México amenaza con acciones legales contra Google por el cambio de nombre del 'Golfo de América'

Tras una orden ejecutiva de la era Trump que renombró el Golfo de México como 'Golfo de América', Google Maps actualizó sus mapas, provocando una fuerte reacción de México. La presidenta Claudia Sheinbaum anunció que México demandará a Google si el cambio de nombre no se limita a las aguas bajo jurisdicción estadounidense. Sheinbaum argumenta que la orden ejecutiva solo se aplica a la plataforma continental de Estados Unidos, no a todo el golfo, y que las acciones de Google atentan contra la soberanía mexicana. México ha enviado una carta a Google exigiendo una corrección.

Leer más