cURL se ahoga en informes de vulnerabilidades generados por IA

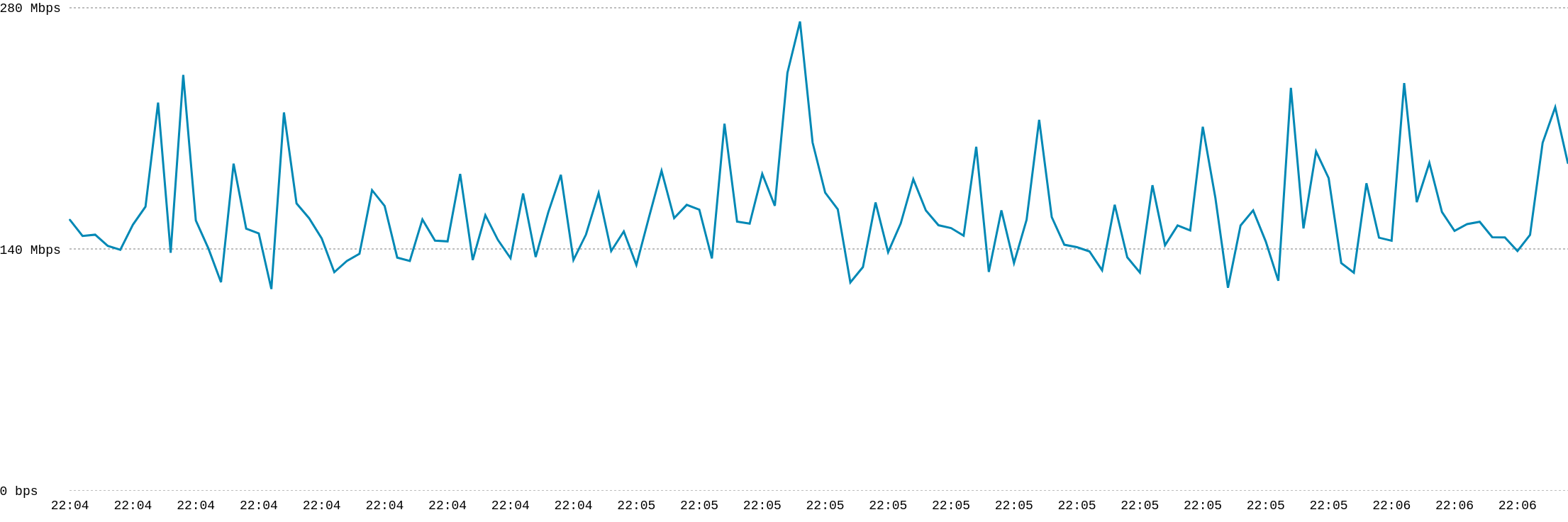

El equipo de seguridad del proyecto cURL está abrumado por una avalancha de informes de vulnerabilidades de baja calidad, muchos de ellos generados por IA. Estos informes desperdician tiempo y recursos significativos (3-4 personas, 30 minutos a 3 horas por informe), reduciendo drásticamente la eficiencia en la detección de vulnerabilidades genuinas. En 2025, aproximadamente el 20% de las presentaciones son basura generada por IA, lo que lleva a una fuerte disminución en la tasa de informes válidos. El equipo está considerando eliminar las recompensas monetarias o implementar otras medidas para frenar las presentaciones de baja calidad, con el fin de mantener la cordura del equipo y la seguridad del proyecto.

Leer más