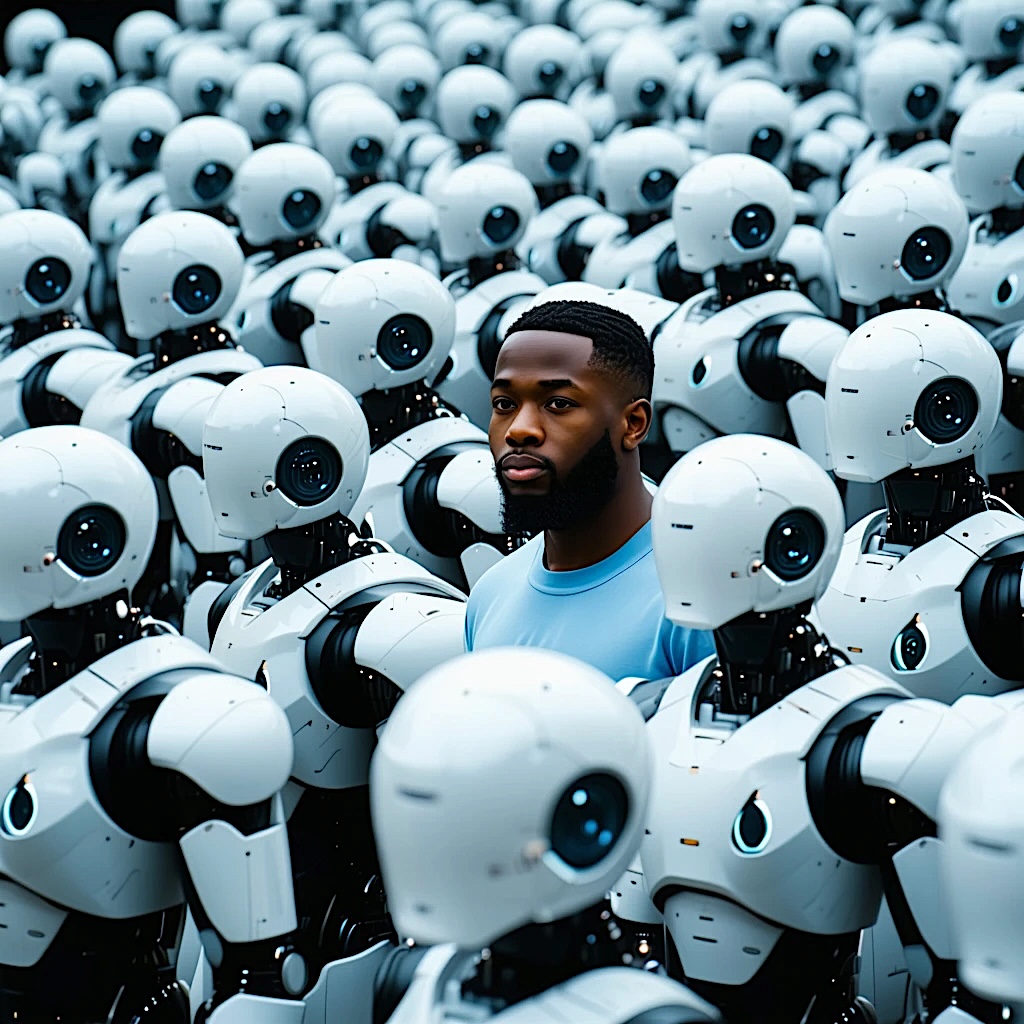

HMD Key: Smartphone económico sin concesiones

HMD Global lanzó el HMD Key, un smartphone económico con un precio de solo £59. Este dispositivo ligero cuenta con Android 14 (Go edition), una impresionante memoria virtual para aumentar el rendimiento y una increíble duración de batería de 77 horas. Con modos de cámara versátiles y dos años de actualizaciones de seguridad trimestrales, el HMD Key ofrece una experiencia completa de smartphone sin gastar mucho, demostrando que la asequibilidad no significa sacrificar la calidad.

Leer más