Estado del Soporte del Chipset Asahi Linux M3

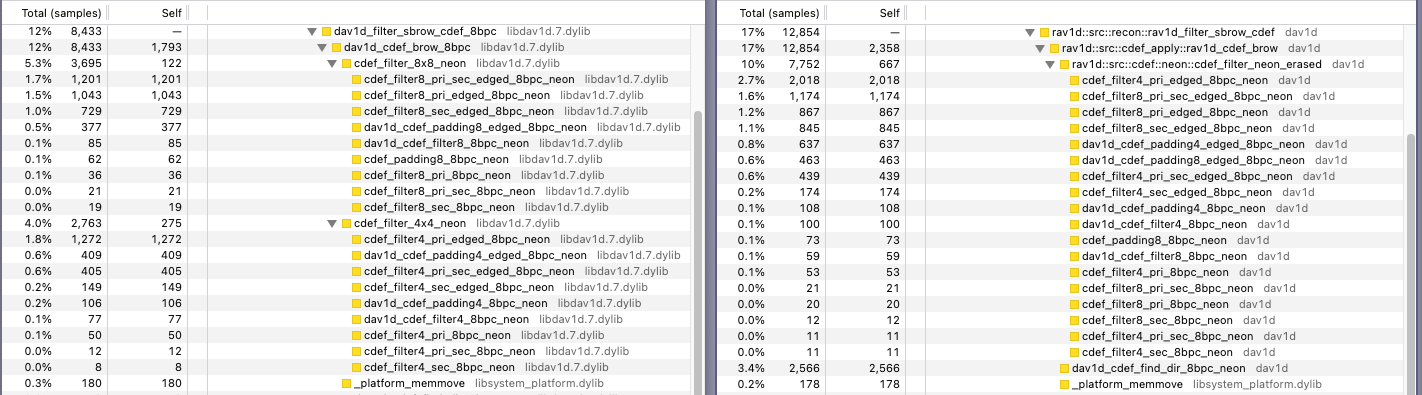

La página wiki del proyecto Asahi Linux detalla su soporte para los chips de la serie Apple M3 (M3, M3 Pro y M3 Max). La página presenta una tabla que describe el estado de varias características de hardware en diferentes versiones de Asahi Linux (como linux-asahi, asahi-edge, etc.), incluyendo soporte estable, características en desarrollo y características no compatibles. Cabe destacar que, como los chips de la serie M3 aún no se han lanzado oficialmente, gran parte del estado del soporte es predictivo, basado en los patrones de actualización anteriores de Apple. La página también destaca detalles de implementación y dificultades de fusión ascendente para ciertas características (por ejemplo, cpuidle).

Leer más

/static.texastribune.org/media/files/ad92c4ff3a31baf4facd3f78006428d6/1002%20ATX%20Urban%20Sprawl%20JV%20TT%2017.jpg)