Movilidad inesperada de excitones a bajas temperaturas: Fasones en superredes de Moiré

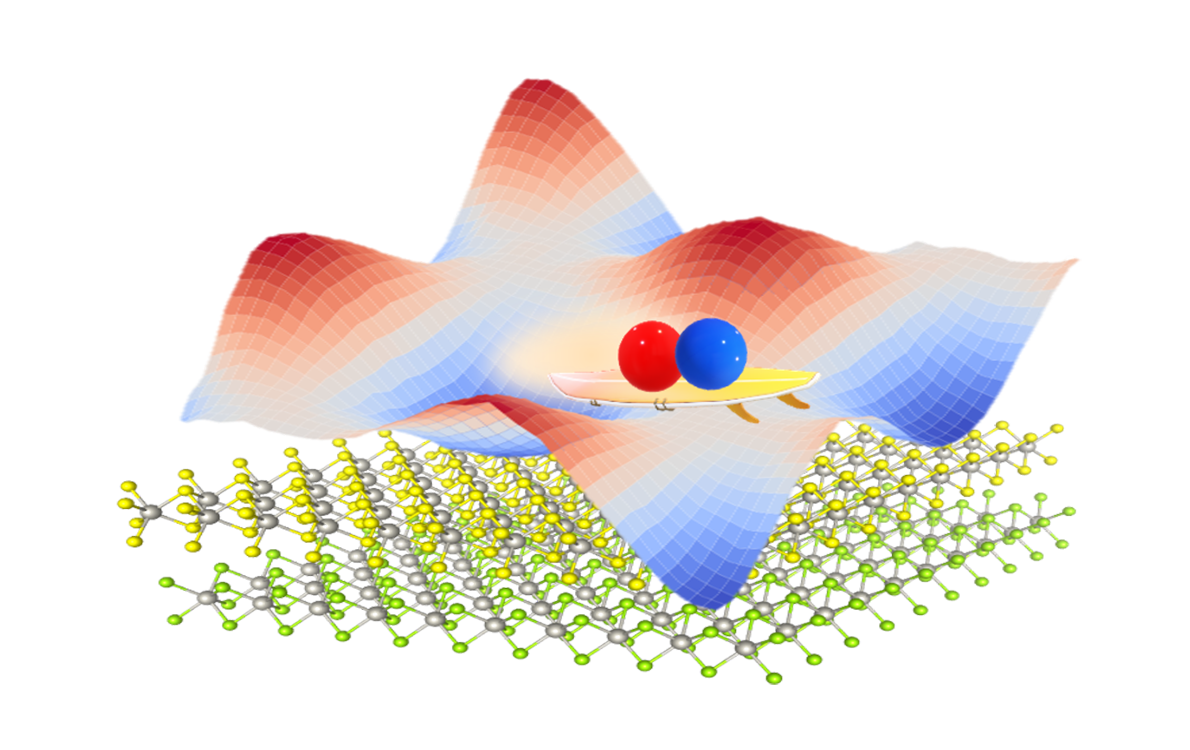

Investigadores del Laboratorio Berkeley han descubierto que los fasones, cuasipartículas de baja temperatura en superredes de Moiré, permiten que los excitones intercapa se muevan incluso a temperaturas extremadamente bajas donde el movimiento debería cesar. Esto desafía la comprensión convencional y abre nuevas vías para mejorar la estabilidad de las tecnologías cuánticas, aprovechando los excitones como cúbits. El descubrimiento, posible gracias a la instalación de Imagen y Manipulación de Nanoestructuras del Molecular Foundry, proporciona información fundamental sobre la ciencia de materiales y ofrece una vía prometedora para la ciencia de la información cuántica.

Leer más