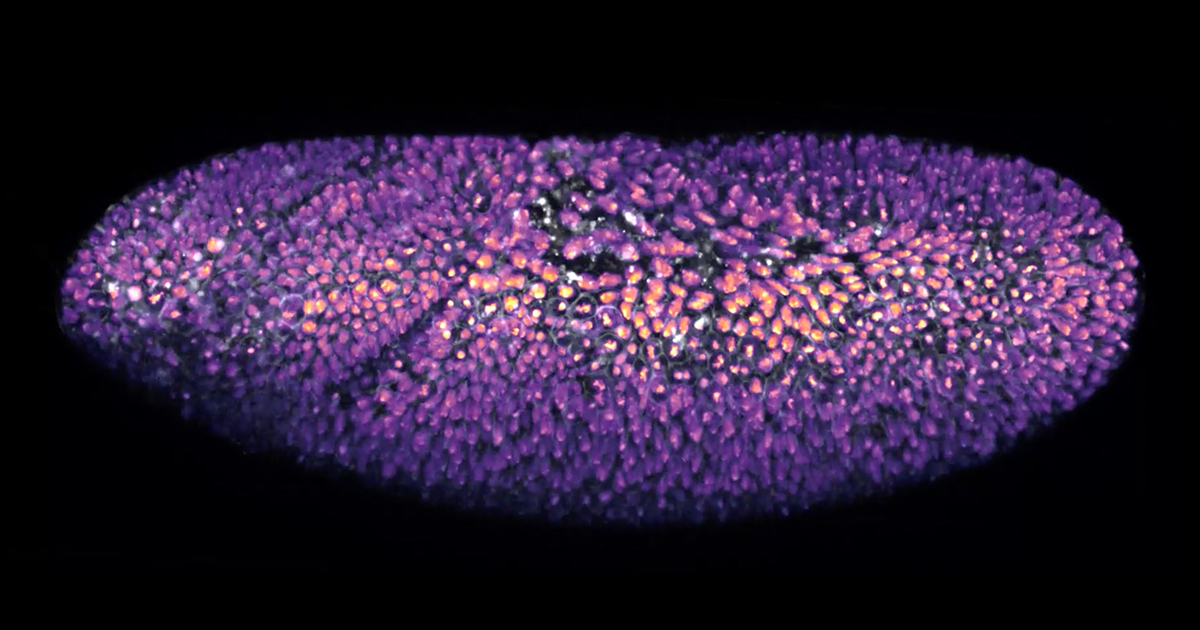

El Núcleo Celular: Un Compartimento Metabólico que Redefine el Destino Celular

Un estudio innovador revela que el núcleo celular es un compartimento metabólico único, diferente a otras regiones celulares, y juega un papel fundamental en la expresión genética y el destino celular. Los investigadores descubrieron que las enzimas metabólicas dentro del núcleo regulan dinámicamente las marcas epigenéticas, como la acetilación de histonas, que cambian según la disponibilidad de nutrientes. En las primeras etapas del desarrollo embrionario, la actividad metabólica nuclear es crucial para la diferenciación celular, mientras que metabolitos como el alfa-cetoglutarato son clave tanto en la diferenciación de células madre como en la supresión del cáncer. Este descubrimiento abre nuevas vías para la terapia contra el cáncer, sugiriendo la posibilidad de manipular el metabolismo celular para alterar el destino celular y tratar enfermedades causadas por una diferenciación celular anormal.