Enfrentamiento de LLM: Una evaluación real de 130 indicaciones

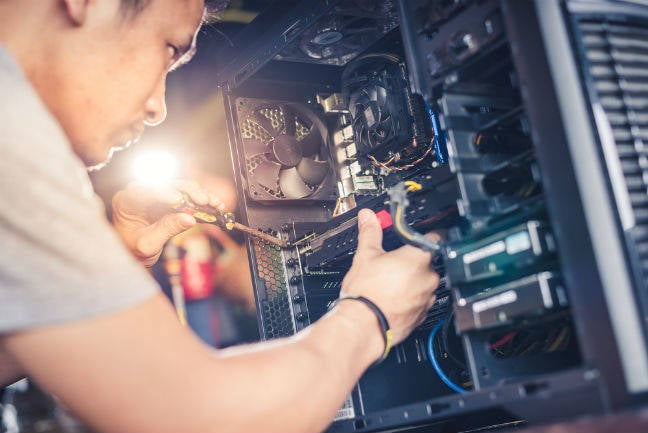

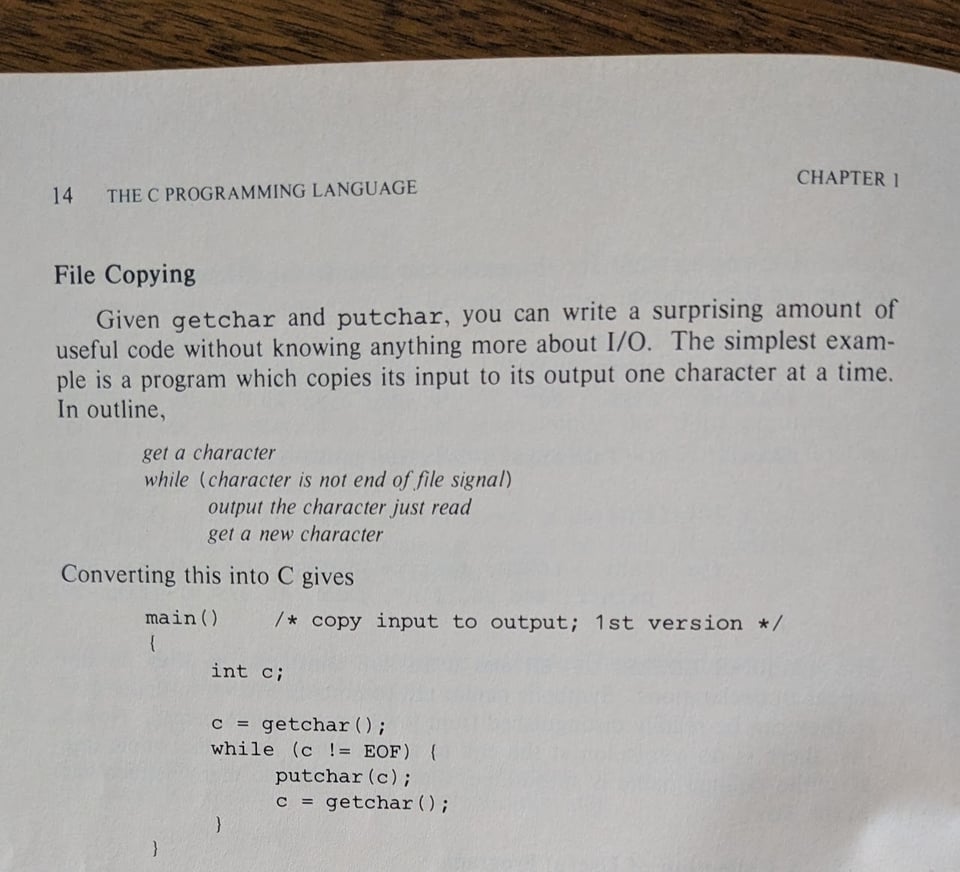

El autor realizó una evaluación en el mundo real de más de una docena de LLM en cuatro categorías: programación, tareas de administración de sistemas, explicaciones técnicas e indicaciones creativas, utilizando 130 indicaciones de su historial de bash. Los modelos de código abierto superaron consistentemente a las opciones de código cerrado, como Gemini 2.5 Pro, en precisión, velocidad y rentabilidad. El autor concluyó utilizando una combinación de modelos de código abierto rápidos y baratos, complementados con modelos de código cerrado más potentes según sea necesario.

Leer más