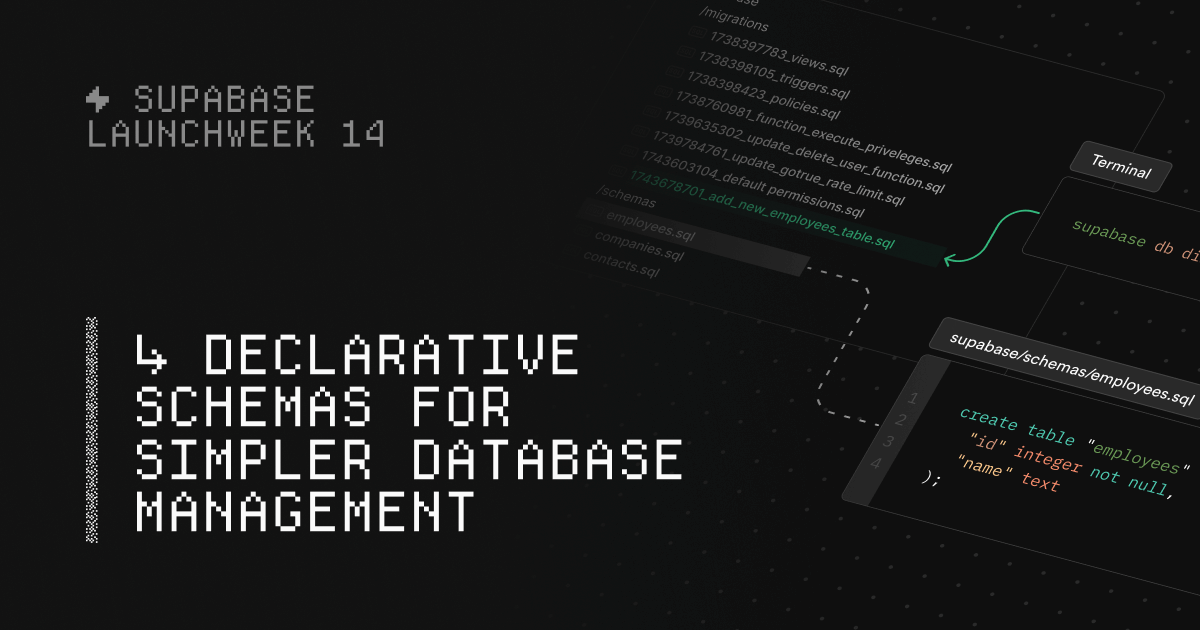

Supabase lanza esquemas declarativos para facilitar la gestión de bases de datos

Supabase ha lanzado esquemas declarativos, un enfoque simplificado para gestionar y mantener esquemas de bases de datos complejos. Al definir la estructura de la base de datos en archivos .sql controlados por versiones, los desarrolladores obtienen una gestión centralizada, reduciendo la redundancia y los errores. Esto es particularmente beneficioso para bases de datos complejas, como la propia tabla de proyectos de Supabase con políticas RLS y funciones de activación, mejorando drásticamente la velocidad de desarrollo: reduciendo las actualizaciones de esquema de horas a minutos. Esto simplifica las revisiones de código y hace que el desarrollo paralelo sea significativamente más fácil.

Leer más

/https%3A%2F%2Ftf-cmsv2-smithsonianmag-media.s3.amazonaws.com%2Ffiler_public%2F5d%2F2c%2F5d2cdeb9-da34-48e0-acb7-2c729e1a1b5b%2Fprototaxites_01.jpg)