Reanudación entre dispositivos de Windows 11: Adiós a las experiencias interrumpidas

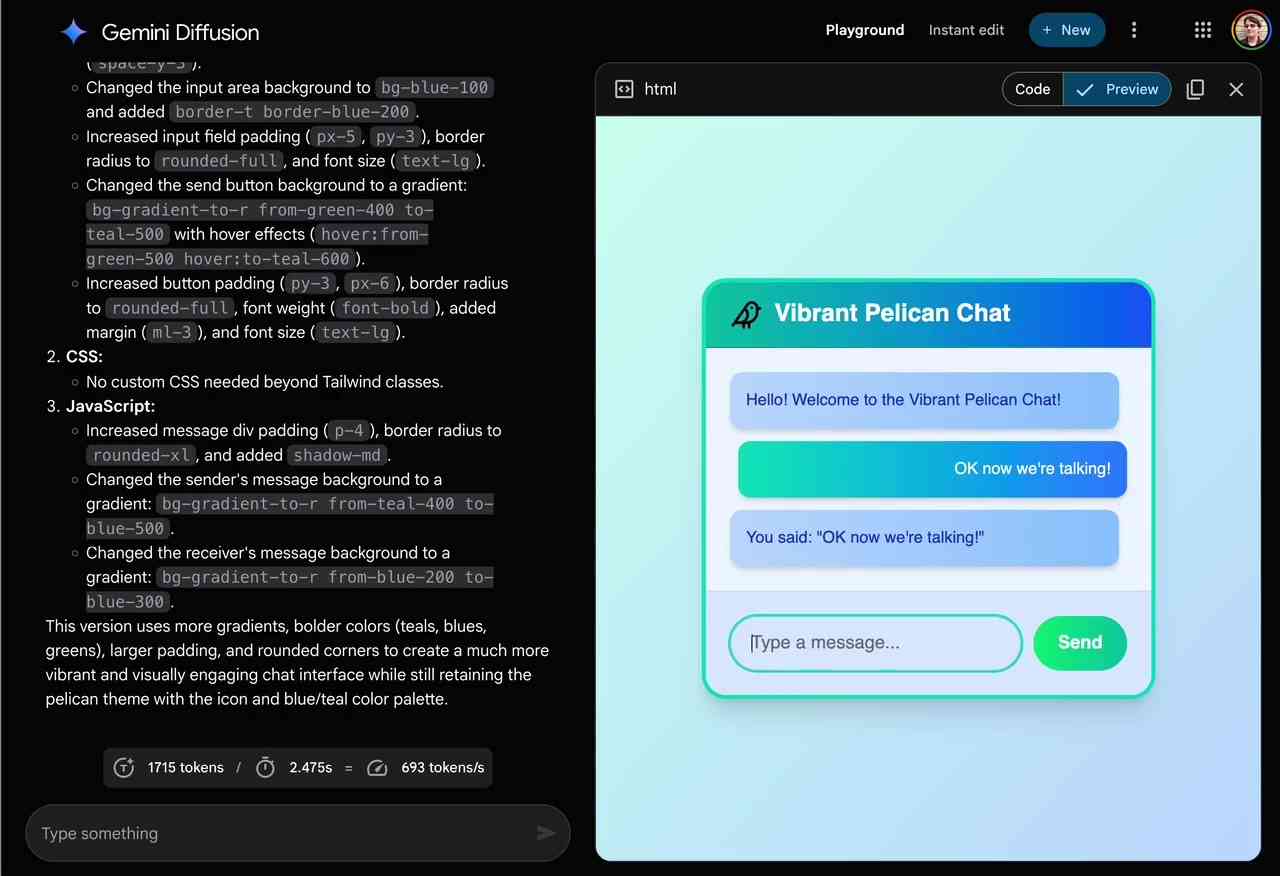

Microsoft presentó una nueva función de reanudación entre dispositivos para Windows 11 en la Build 2025, similar a la función Handoff de Apple. Esto permite a los desarrolladores continuar el uso de la aplicación sin problemas entre dispositivos. Una demostración mostró Spotify, permitiendo a los usuarios reanudar una canción en su PC con Windows desde donde la dejaron en su teléfono. También se mostró WhatsApp. Esta función, aparentemente sucesora del Proyecto Roma, promete experiencias más fluidas entre dispositivos y una mayor capacidad de descubrimiento de aplicaciones en Windows para desarrolladores externos.

Leer más