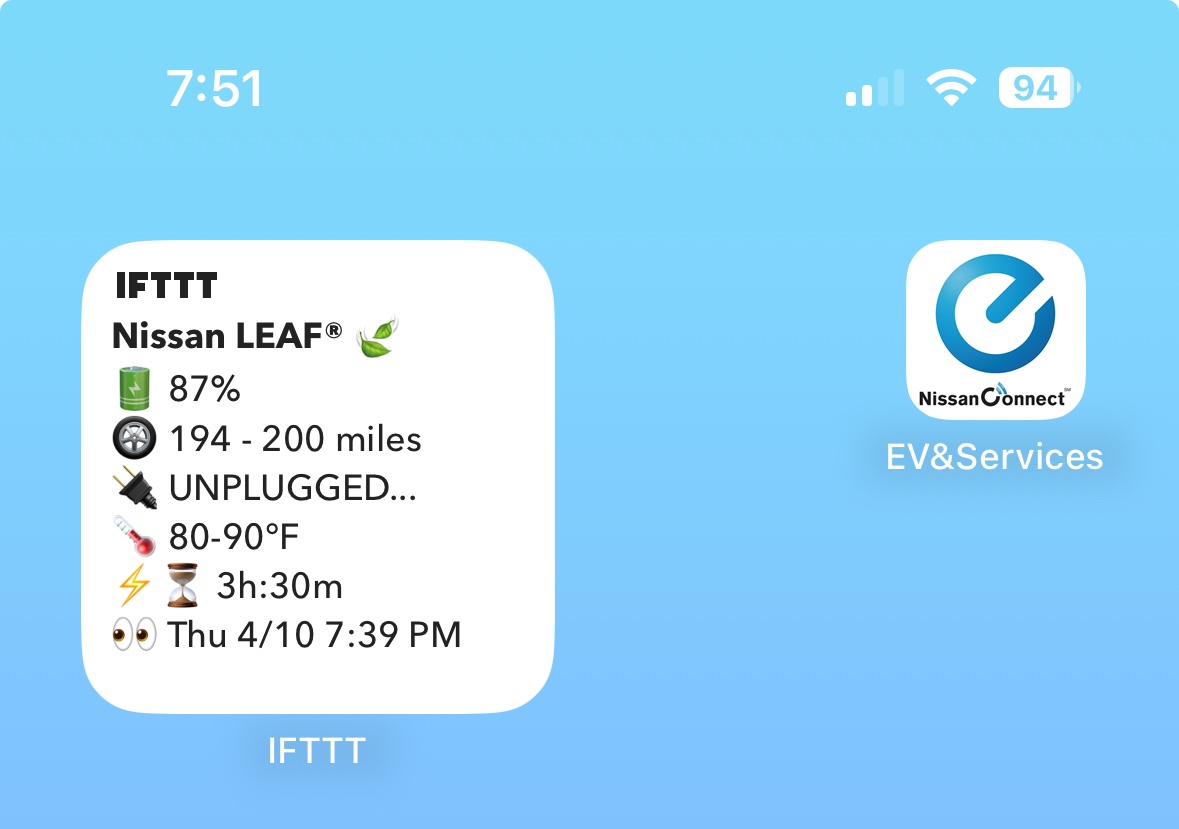

Widget de batería DIY para Nissan LEAF: Un truco inteligente usando GitHub Actions e IFTTT

Frustrado por la falta de un widget de estado de la batería en la aplicación oficial de Nissan y la falta de alternativas de terceros, el autor ideó una solución alternativa inteligente. Combinando ingeniosamente GitHub Actions, IFTTT y Accesos directos de Apple, creó una solución gratuita. Un flujo de trabajo programado de GitHub Actions recupera datos, envía un correo electrónico e IFTTT transforma el contenido del correo electrónico en un widget de la pantalla de inicio del iPhone que muestra el nivel de la batería del LEAF. Si bien no es perfecto, este truco exitoso evita el costo de hardware adicional o suscripciones, mostrando la creatividad y la destreza técnica del autor.

Leer más