IA a través de la lente de la topología: una interpretación geométrica del aprendizaje profundo

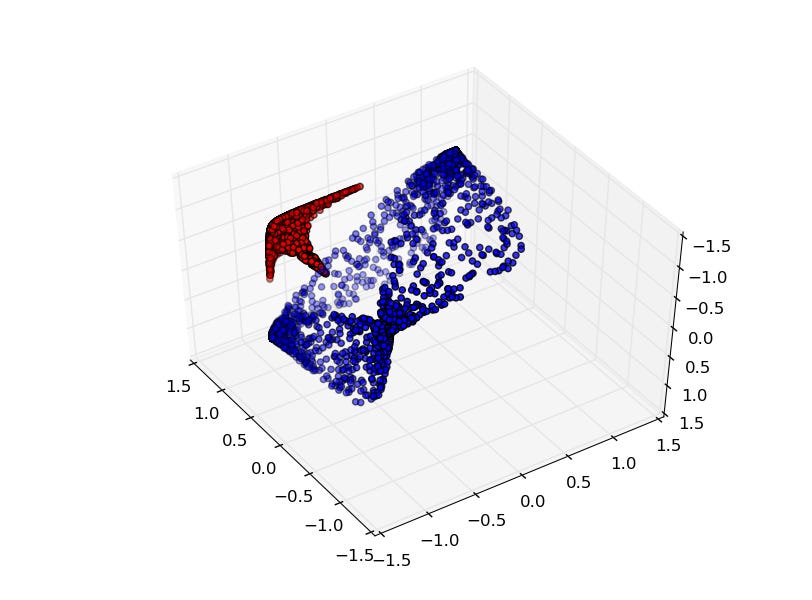

Este artículo explica el aprendizaje profundo desde una perspectiva topológica, argumentando que las redes neuronales son esencialmente transformaciones topológicas de datos en espacios de alta dimensión. A través de la multiplicación de matrices y funciones de activación, las redes neuronales estiran, doblan y deforman los datos para lograr la clasificación y transformación de datos. El autor señala además que el proceso de entrenamiento de modelos de IA avanzados consiste esencialmente en encontrar la estructura topológica óptima en el espacio de alta dimensión, haciendo que los datos sean más semánticamente relevantes y, finalmente, logrando la inferencia y la toma de decisiones. Este artículo presenta un punto de vista novedoso de que el proceso de inferencia de la IA puede verse como una navegación en un espacio topológico de alta dimensión.

Leer más