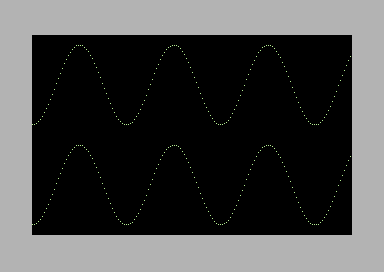

Un gestor de ventanas X11 Ruby minimalista: rubywm

Frustrado con los gestores de ventanas existentes, el autor creó rubywm, un gestor de ventanas minimalista escrito en menos de 1000 líneas de código Ruby puro (incluido el controlador X11). Admite diseños de ventanas en mosaico y flotantes, pero carece de decoraciones de ventanas y funciones de arrastrar y redimensionar. Todo el manejo del teclado se delega a herramientas externas como sxhkd, y la comunicación se realiza a través de eventos X11 ClientMessage. Actualmente, solo admite monitores únicos y se encuentra en fase experimental, siendo propenso a fallos. El objetivo principal del autor es el uso personal, no una gran base de usuarios.

Leer más