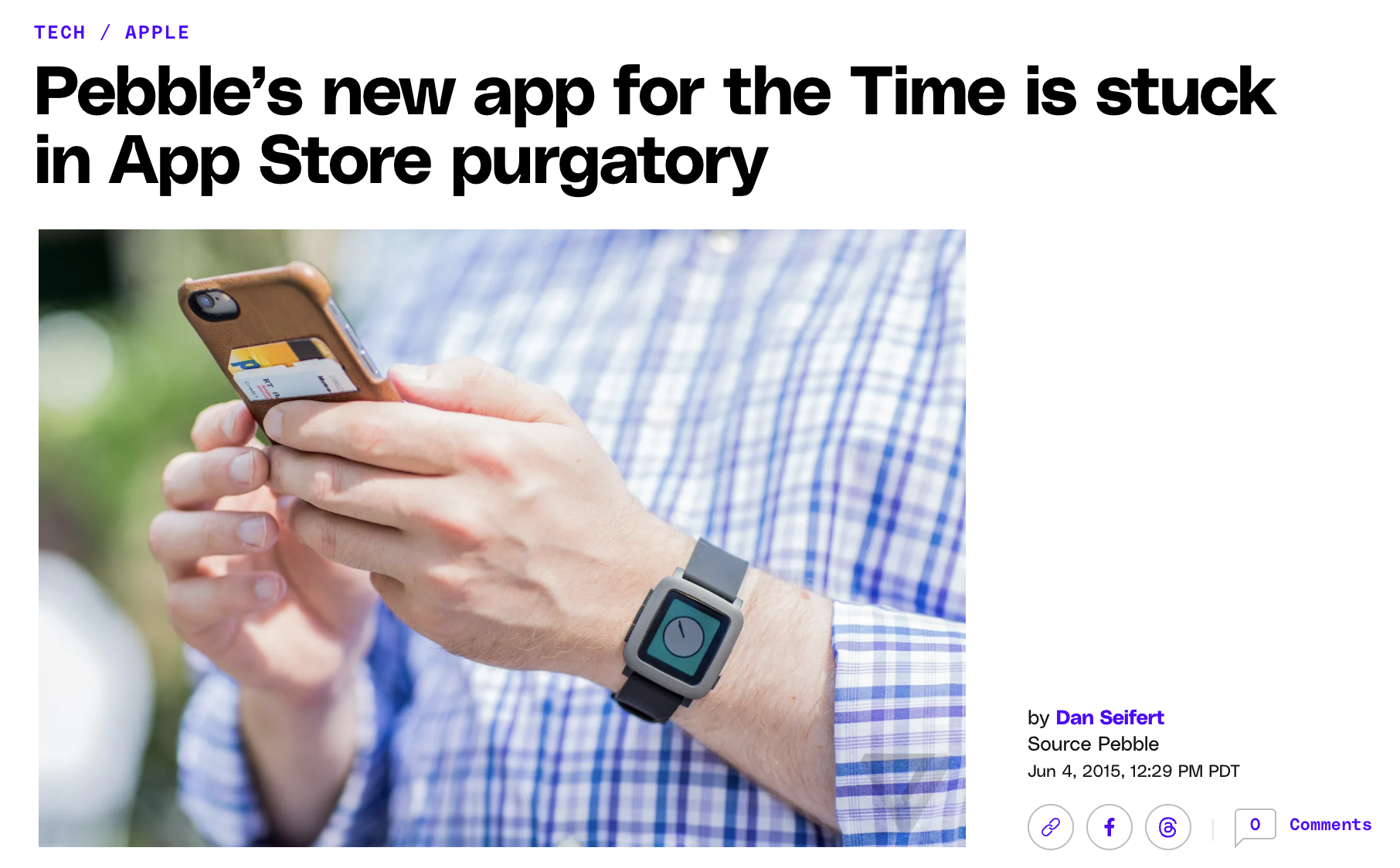

La apuesta de 1.500 millones de dólares de Xerox: Adquisición de Lexmark en un mercado de impresión en declive

En un movimiento sorprendente, Xerox ha adquirido Lexmark por 1.500 millones de dólares, un acuerdo que incluye deudas y pasivos. Esta adquisición saca a Lexmark de manos de la propiedad china y la coloca en una Xerox reestructurada, posicionando a la compañía como una de las principales en servicios de impresión. Sin embargo, en un mundo cada vez más dominado por flujos de trabajo digitales, la apuesta de Xerox en el mercado de impresión en declive es arriesgada. Si bien Lexmark aporta una sólida presencia global y negocios de servicios gestionados, el éxito de esta fusión depende de la relevancia continua de los documentos en papel en sectores como la salud y las finanzas. Es una apuesta audaz en un sector en declive, una lucha por el dominio en el sector de impresión empresarial restante.

Leer más