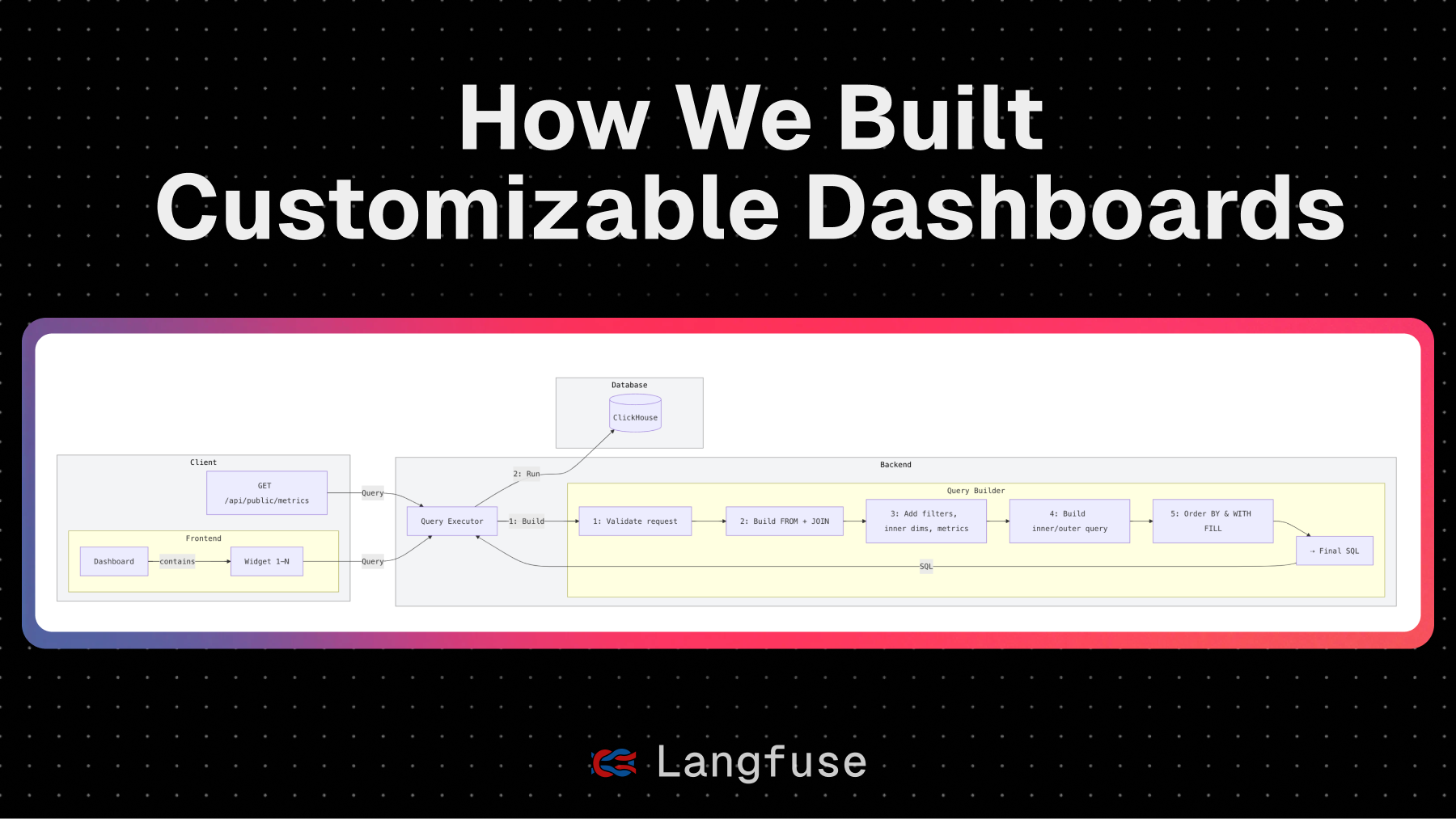

El bloqueo XML de Microsoft Office: Una trampa tecnológica

Este artículo expone cómo el esquema XML intencionalmente complejo en el formato de documento de Microsoft Office funciona como una estrategia de bloqueo del usuario. Al diseñar un esquema XML excesivamente complejo, Microsoft dificulta que los competidores desarrollen software compatible, creando un monopolio tecnológico. Esto obliga a los usuarios al ecosistema de Microsoft, aceptando sus precios y servicios. La analogía utilizada es un sistema ferroviario con vías abiertas, pero un sistema de control complejo controlado solo por un fabricante, dominando el transporte ferroviario. El autor exhorta a los usuarios a estar atentos a los monopolios tecnológicos y a elegir sistemas XML simples y claros para evitar quedar atrapados en la complejidad.

Leer más