Diagnóstico y reparación de una falla de memoria en MacBook Pro: Localización de un único CI de RAM defectuoso

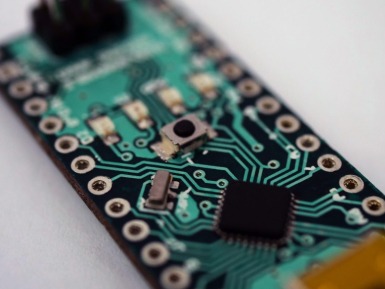

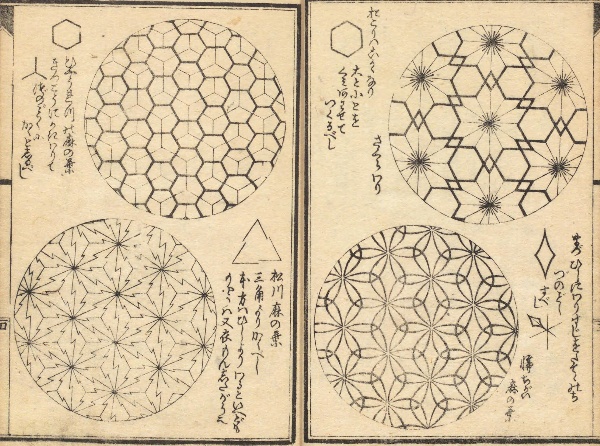

Este artículo detalla cómo localizar un único CI de RAM defectuoso que causa un fallo de memoria utilizando los resultados de Memtest86 y la decodificación de direcciones de memoria, utilizando un MacBook Pro de 15 pulgadas de finales de 2013 como caso de estudio. Analiza el mapeo entre las direcciones de memoria y los canales, rangos y bits de datos, y utiliza esquemas y vistas de placa para reemplazar con éxito el CI defectuoso y solucionar el problema de memoria. Tenga en cuenta que este método se basa en algunos hallazgos de ingeniería inversa y requiere algunas habilidades de reparación electrónica.

Leer más