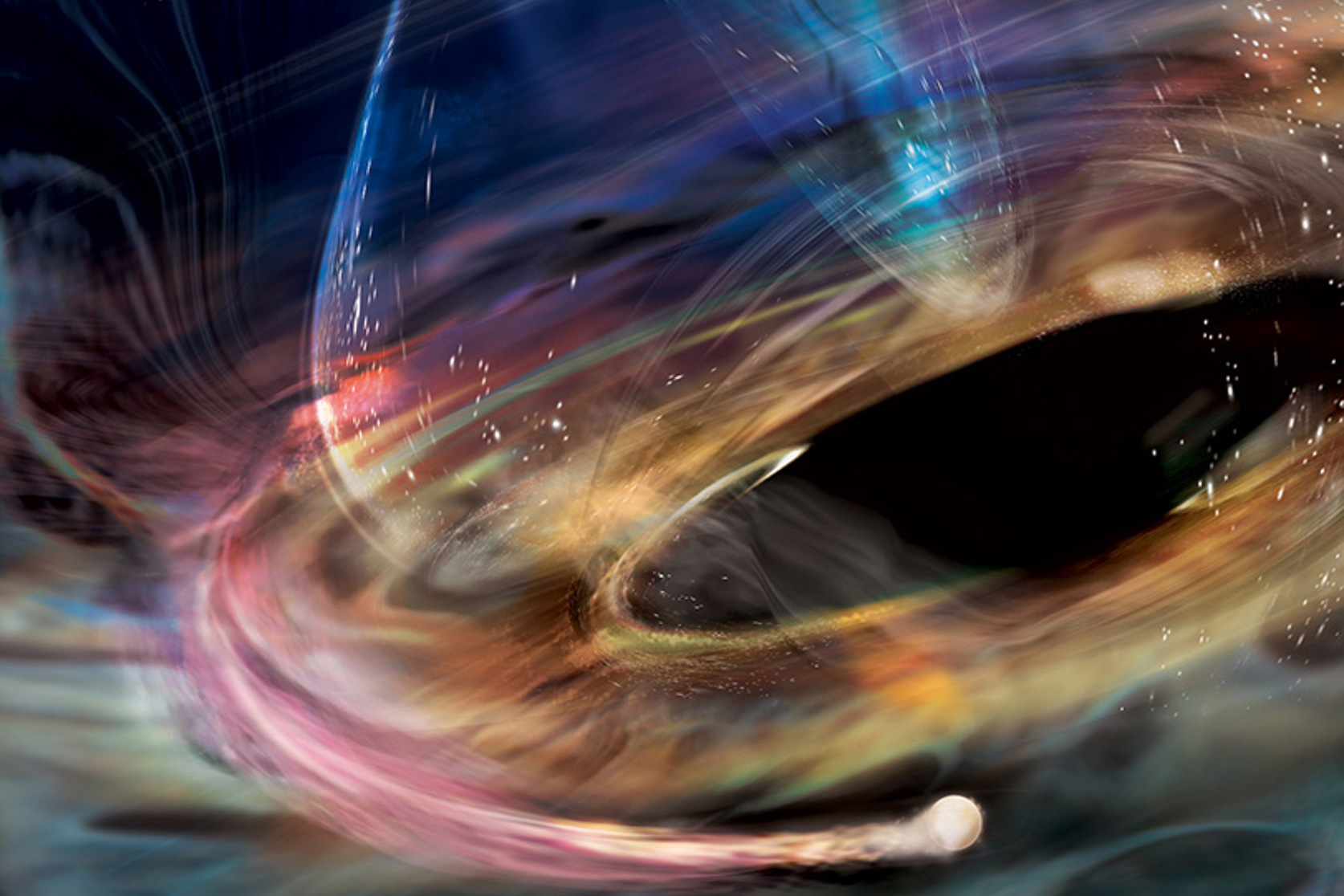

El Yin y el Yang de la Programación: Reconciliando la Recursión y la Iteración

Este artículo explora el equilibrio entre la recursión (Yin) y la iteración (Yang) en la programación funcional. Los autores argumentan que si bien los lenguajes puramente funcionales son elegantes, carecen de la conveniencia de la iteración; inversamente, los lenguajes iterativos, si bien son prácticos, pueden llevar a código complejo y difícil de entender. Para abordar esto, proponen un compromiso: introducir una iteración declarativa controlada en el lenguaje puramente funcional PyFL. Este enfoque mantiene las ventajas de la programación funcional al tiempo que agrega flexibilidad iterativa, demostrando sus fortalezas en IA y otros dominios, equilibrando eficazmente el Yin y el Yang.

Leer más

%20(1).png)

/cdn.vox-cdn.com/uploads/chorus_asset/file/25664217/Severance_Photo_010101.jpg)