DOOM Portado para Ejecutarse Completamente en GPUs AMD

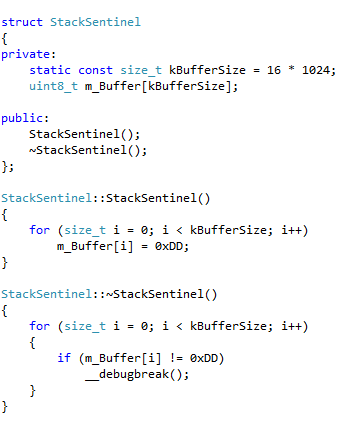

Un desarrollador de AMD ha portado con éxito el juego clásico DOOM para que se ejecute casi por completo en GPUs AMD. Utilizando la biblioteca ROCm y la biblioteca LLVM libc C, la portabilidad descarga la renderización y la lógica del juego a la GPU, manejando las funciones del sistema operativo a través de una interfaz RPC. Esta impresionante hazaña demuestra el potencial de la biblioteca LLVM C para la programación de GPU y abre emocionantes posibilidades para el desarrollo de juegos.

Leer más

/cdn.vox-cdn.com/uploads/chorus_asset/file/8791797/17776social.0.jpg)