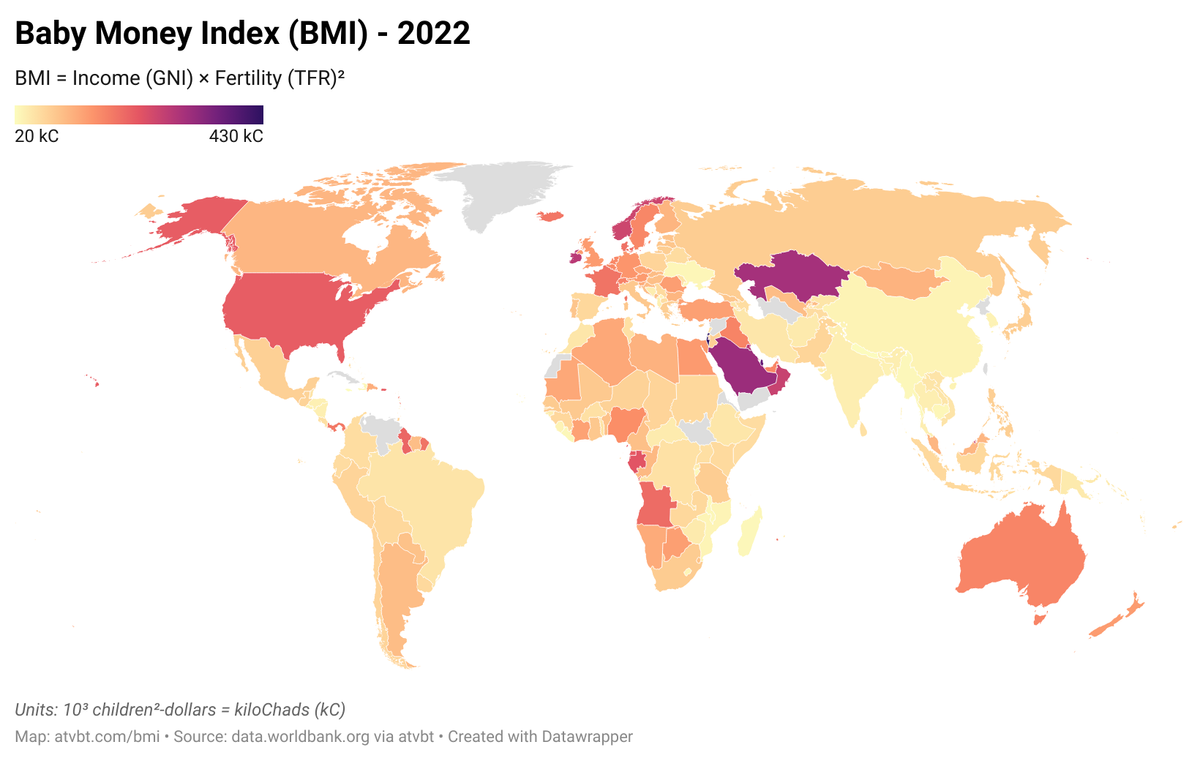

GribStream: Una API rápida y eficiente de historial de pronóstico del tiempo

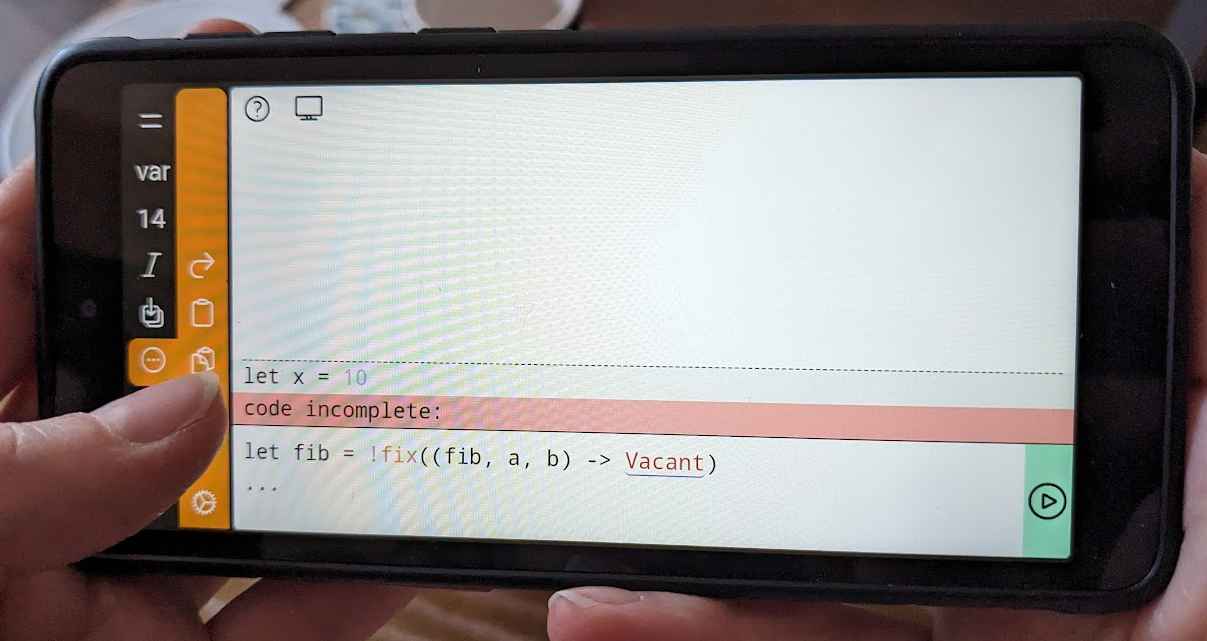

GribStream es una API rápida, eficiente y fácil de usar para el historial de pronóstico del tiempo, que utiliza los datos del National Blend of Models (NBM) y del Global Forecast System (GFS). Ofrece acceso a una gran cantidad de datos históricos meteorológicos; una sola solicitud HTTP puede recuperar decenas de miles de puntos de datos horarios durante meses en segundos. La API admite varios formatos de salida (CSV, Parquet, JSON, etc.) y consultas de ubicación. Su precio rentable y sus potentes funciones permiten a los desarrolladores acceder fácilmente a los datos que necesitan sin necesidad de descargarlos y archivarlos.

Leer más