La historia no contada de los Wend de Texas: Un viaje a través de continentes

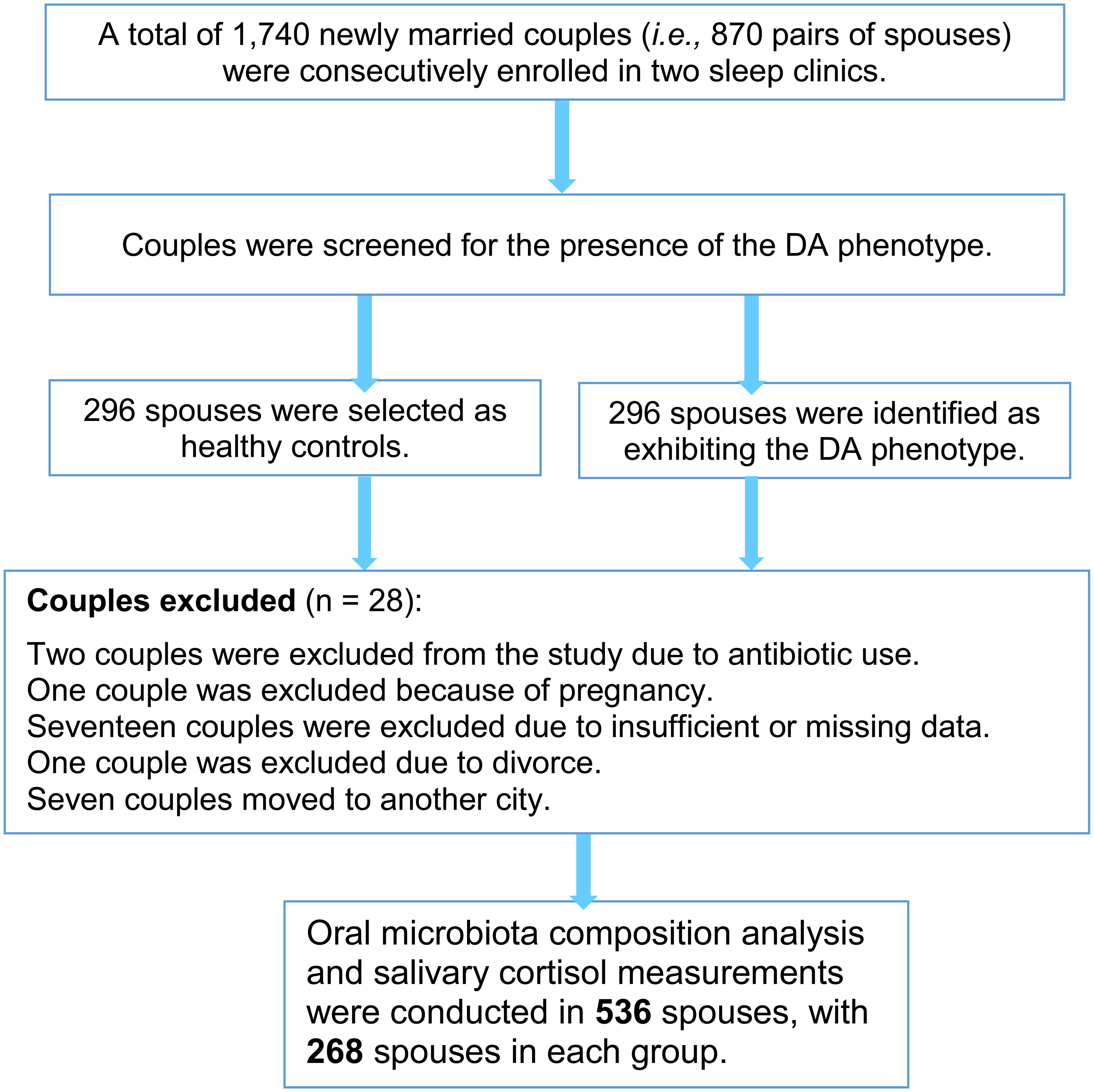

En 1854, 558 personas sorbias/wendas, lideradas por el pastor John Kilian, se embarcaron en un peligroso viaje desde Lusacia (Alemania moderna) a Texas. Impulsados por conflictos religiosos, desafiaron la travesía del Atlántico y la amenaza de la fiebre amarilla, estableciéndose finalmente en el condado de Lee y fundando Serbin. A pesar del dominio eventual del alemán e inglés, los Wend preservaron tenazmente su cultura e idioma únicos. Hoy, su legado perdura a través del Museo del Patrimonio Wend de Texas, un festival anual y el espíritu perdurable de sus descendientes.

Leer más