El momento de la inmunoterapia: ¿Un cambio de juego?

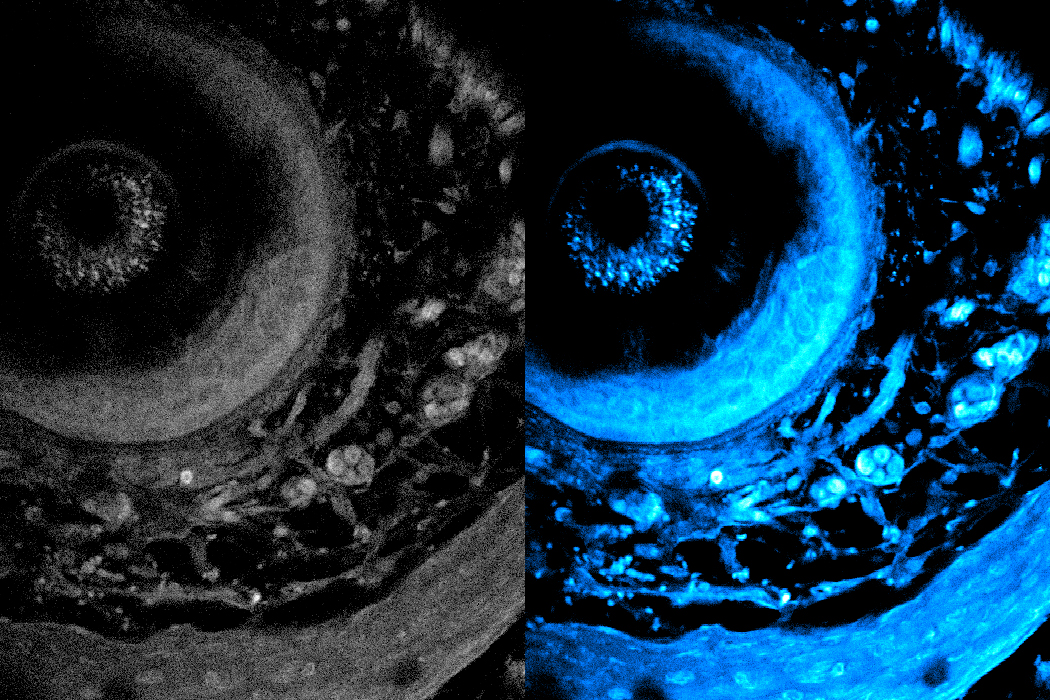

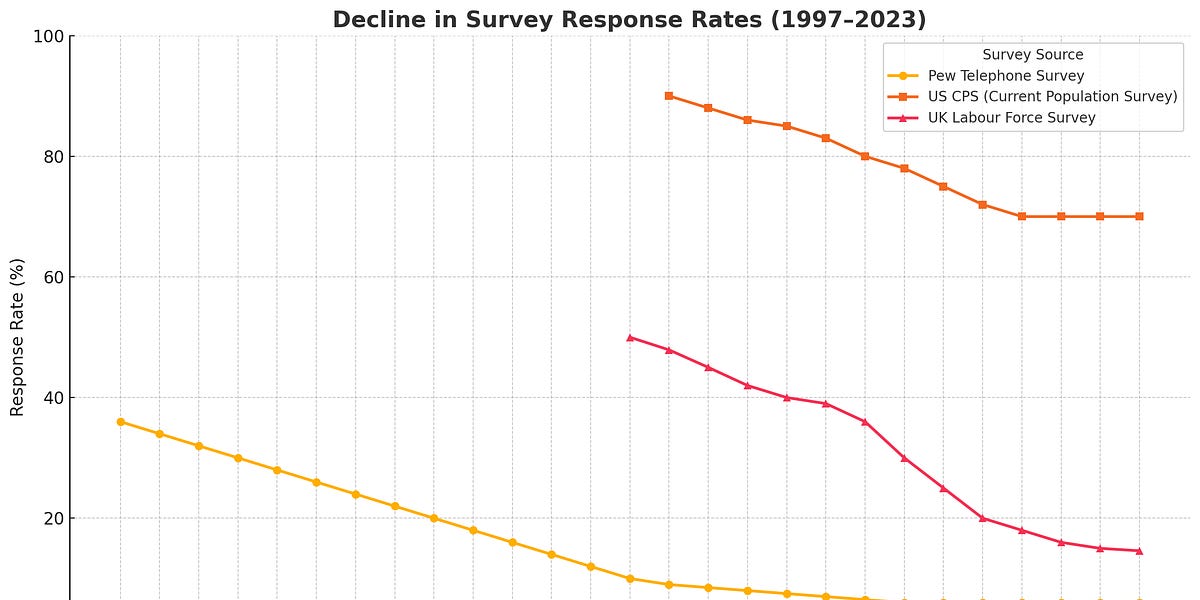

Un estudio sugiere que administrar infusiones de inmunoterapia antes de las 3 PM mejora significativamente los resultados para pacientes con cáncer en comparación con infusiones posteriores. Los pacientes tratados más temprano experimentaron un mayor control de la enfermedad (11,3 meses frente a 5,7 meses) y una supervivencia mediana (al menos 23,2 meses frente a 16,4 meses). Esta mejora aparentemente sin riesgos y sin costo adicional ha generado debates. Si bien existen algunas dudas, varios estudios retrospectivos y un ensayo clínico aleatorizado respaldan el hallazgo, lo que sugiere que el momento óptimo para la inmunoterapia puede ser más temprano en el día, potencialmente relacionado con el ritmo circadiano del cuerpo. Se necesitan más investigaciones para comprender el mecanismo, pero esto podría llevar a pautas actualizadas para la inmunoterapia.

Leer más