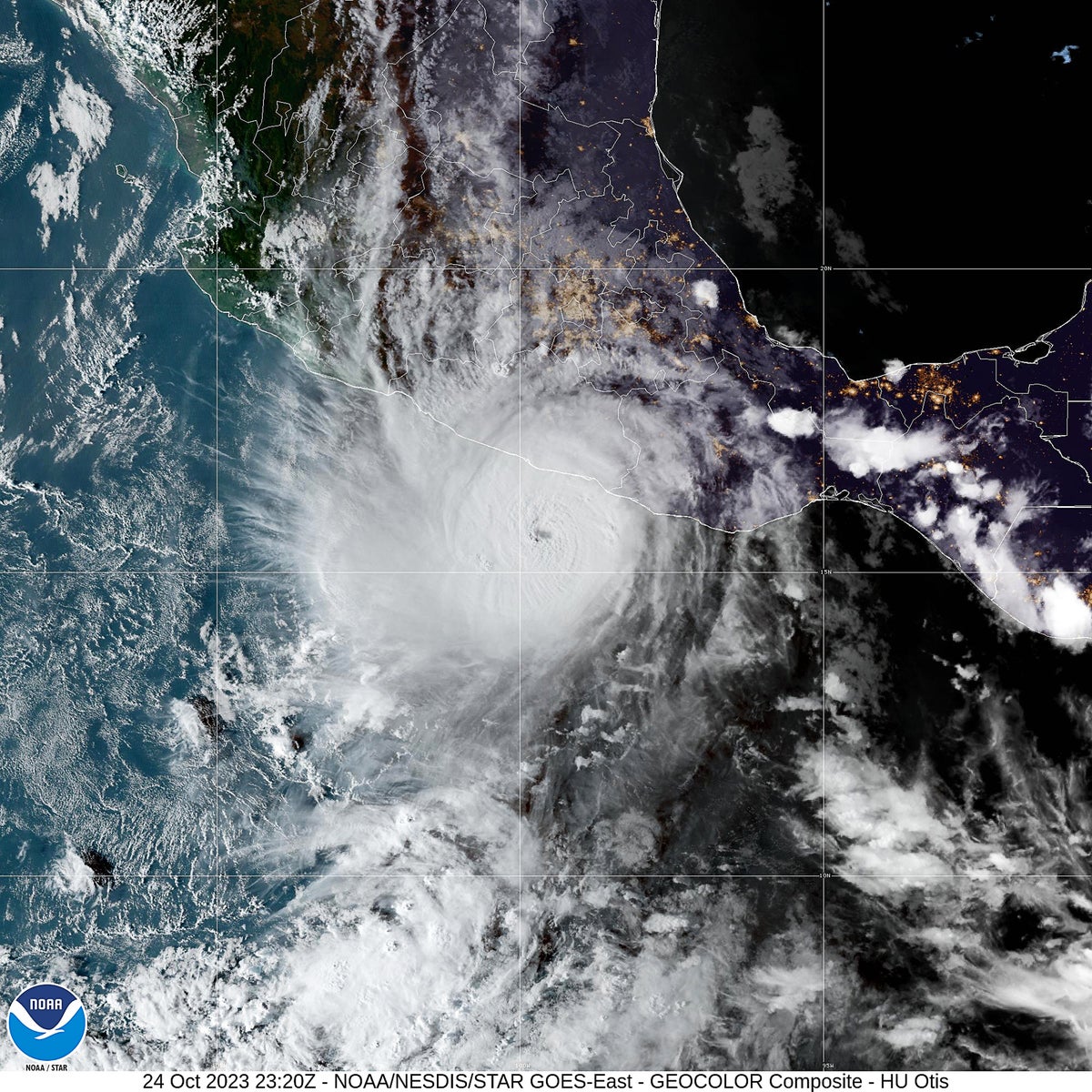

Se cortarán datos críticos de pronóstico de huracanes, lo que amenaza la precisión

Los sensores a bordo de los satélites del Programa de Satélites Meteorológicos de Defensa (DMSP) dejarán de proporcionar datos cruciales de microondas al Centro Nacional de Huracanes y otros usuarios no pertenecientes al Departamento de Defensa para el 30 de junio, afectando significativamente la precisión de los pronósticos de huracanes. Estos datos permiten ver la estructura interna de una tormenta, especialmente los cambios en su ojo y pared del ojo, dando a los meteorólogos horas de advertencia anticipada de intensificación rápida. Las razones del cierre no están claras, pero pueden estar relacionadas con preocupaciones de seguridad. Si bien la NOAA afirma tener fuentes de datos alternativas, los expertos temen que esto pueda provocar retrasos de 6 a 12 horas en los pronósticos de huracanes, potencialmente devastador para las tormentas en el Pacífico y peligroso para los marineros.

Leer más