Optimizador de Álgebra Lineal con Saturación de Igualdad usando Egglog

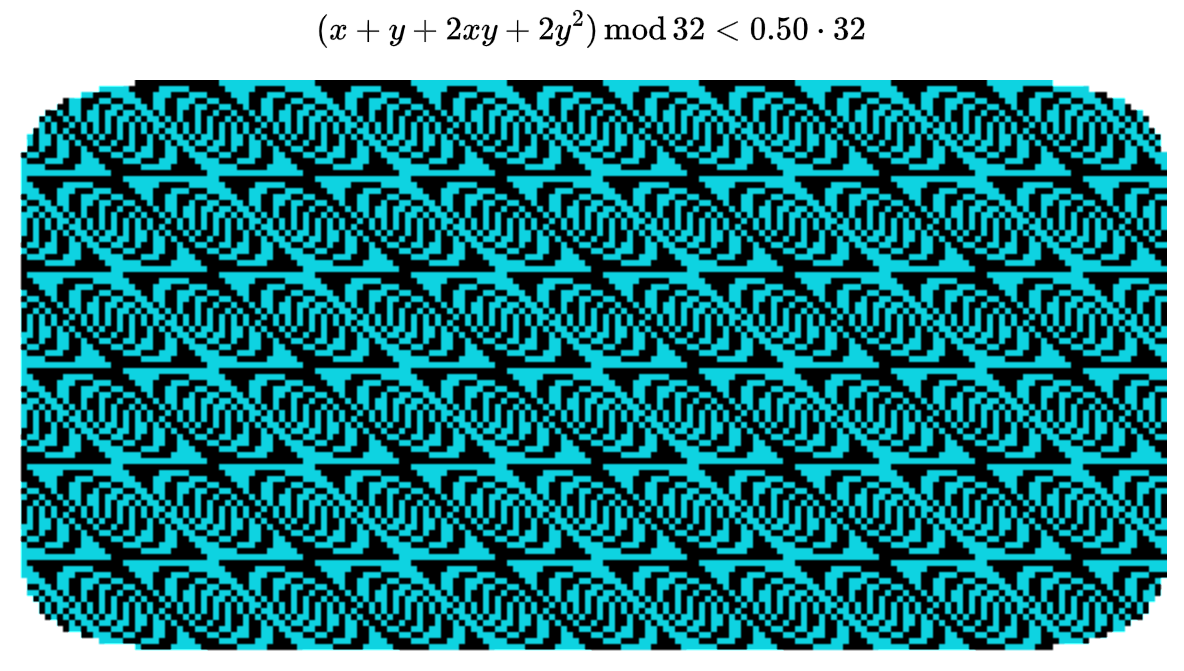

Este tutorial muestra cómo construir un optimizador de álgebra lineal usando Egglog. Comenzando con expresiones aritméticas simples (constantes, variables, suma, multiplicación), utiliza la saturación de igualdad para construir reglas de optimización (conmutatividad, asociatividad, plegado de constantes). El tutorial detalla la definición de convertidores, la escritura de reglas de reescritura y el uso de `egraph.run()` para la optimización, verificando finalmente la equivalencia de expresiones, como la equivalencia de 2 * (x * 3) y 6 * x.

Leer más