Fallas Críticas en Chips de Apple: Ataques FLOP y SLAP

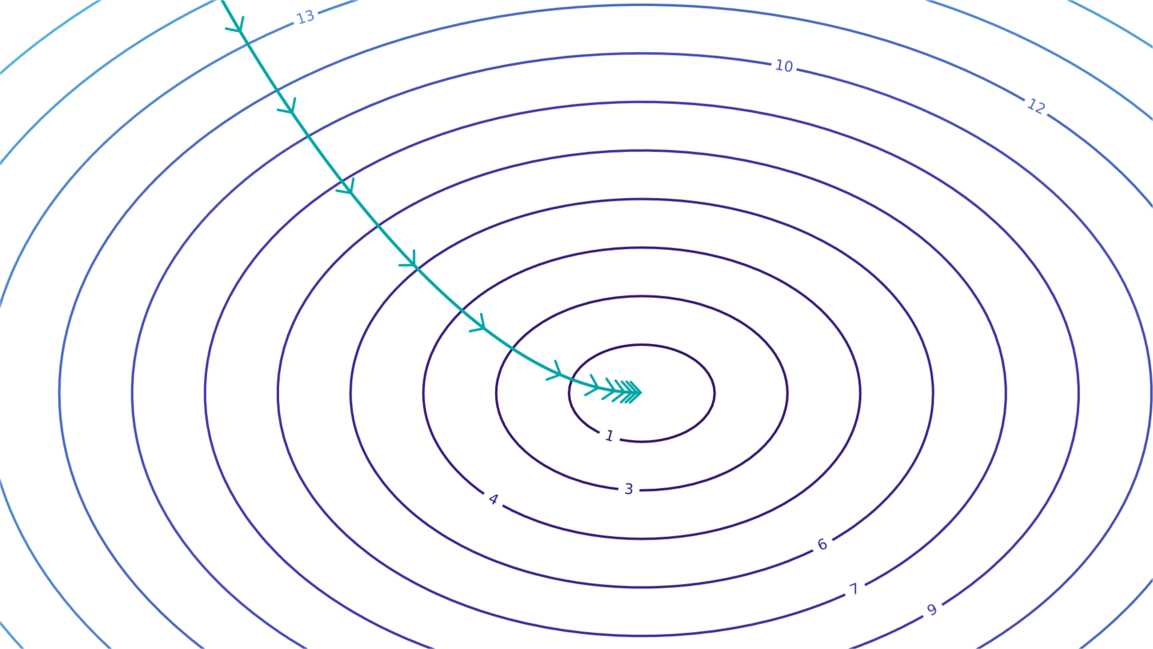

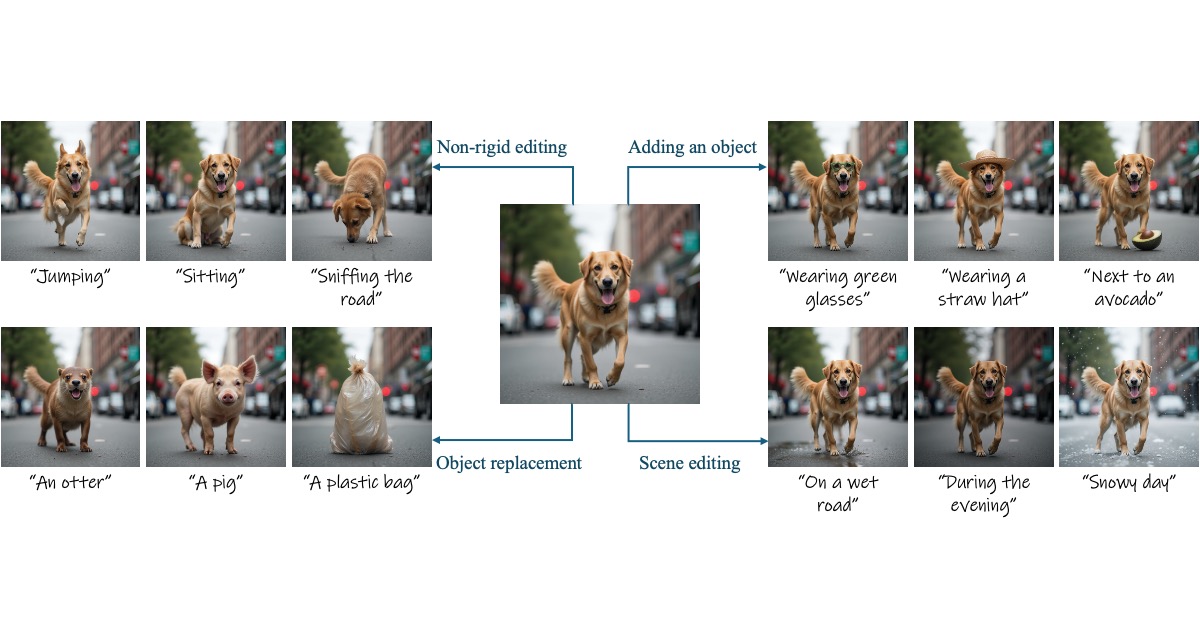

Investigadores descubrieron dos vulnerabilidades críticas, denominadas FLOP y SLAP, en los chips de la serie M y A de Apple. FLOP explota el predictor de valor de carga (LVP) del chip para robar datos sensibles de los navegadores Chrome y Safari, incluyendo información de Gmail, iCloud y Google Maps. SLAP, dirigido principalmente a Safari, utiliza el predictor de dirección de carga (LAP) para el robo de datos similar. Los dispositivos afectados incluyen iPhones, iPads y Macs lanzados desde septiembre de 2021. Si bien Apple afirma estar evaluando el riesgo, los investigadores han publicado mitigaciones y recomiendan a los usuarios actualizar sus sistemas.

Leer más