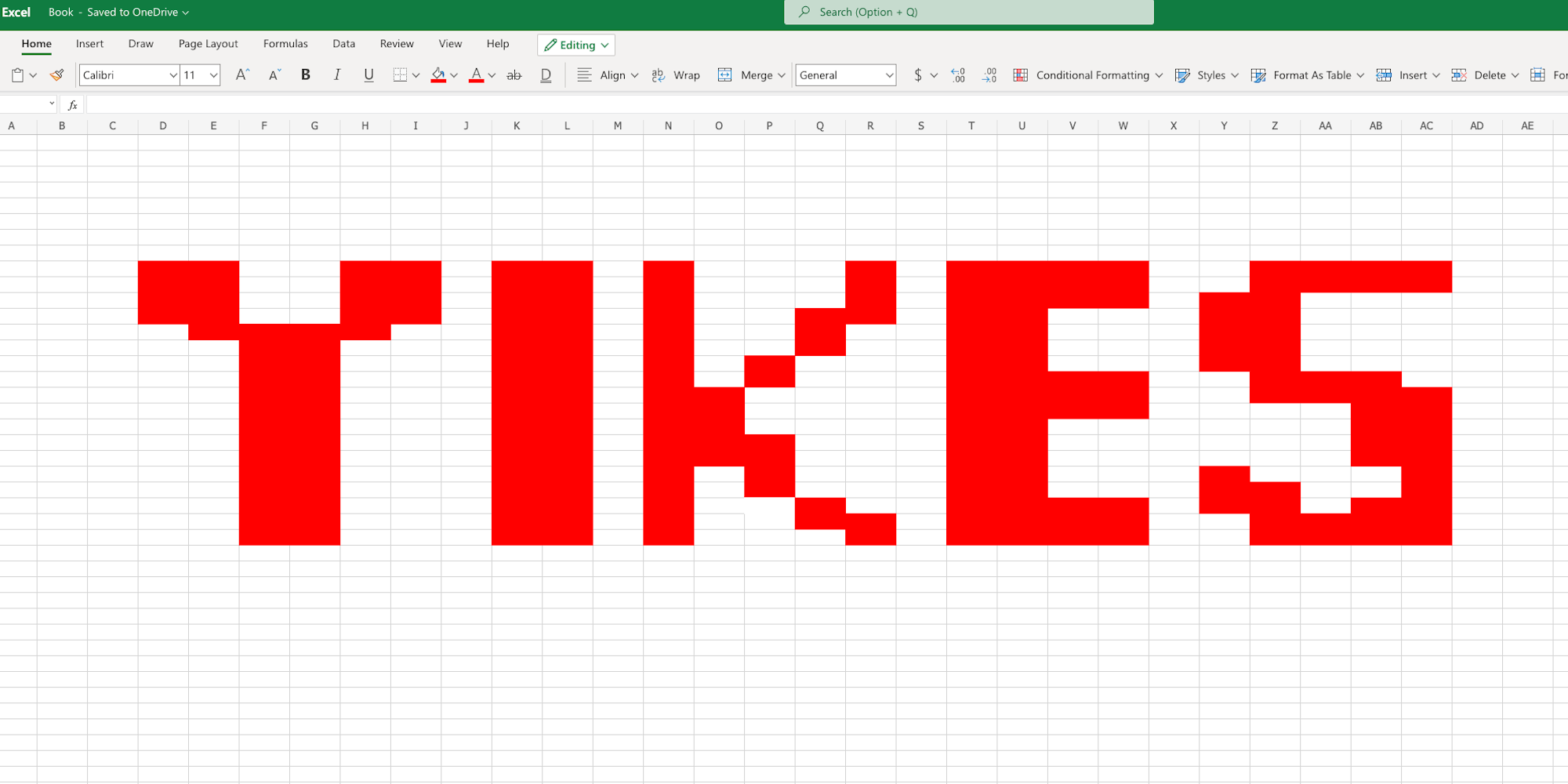

El sistema de salud de Nueva Zelanda usa una hoja de cálculo de Excel para gestionar un presupuesto de 16.000 millones de dólares

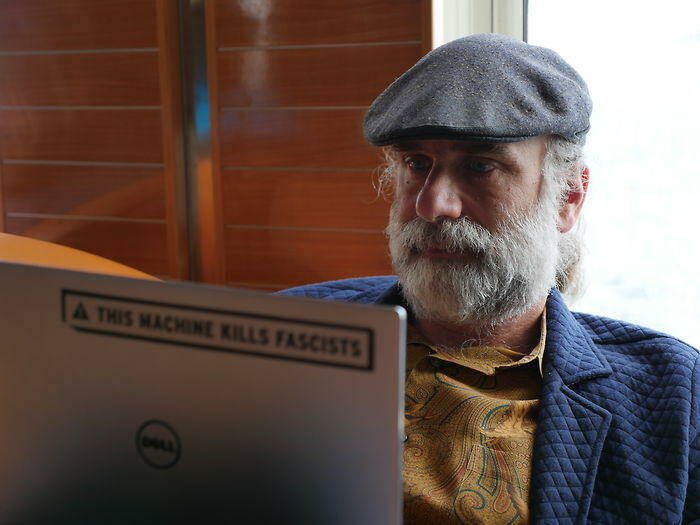

Health New Zealand (HNZ), que gestiona un presupuesto de 16.000 millones de dólares, se basa principalmente en una única hoja de cálculo de Excel para la gestión financiera. Esto ha provocado desbordamientos presupuestarios, y un informe de Deloitte ha revelado fallos críticos: datos intratables, altas tasas de error y análisis lento. A pesar de contar con 6.000 aplicaciones y 100 redes digitales, el liderazgo sénior de HNZ carece de coordinación, celebrando sólo reuniones presenciales semanales. El Ministro de Salud no tiene un plan de mejora concreto, lo que genera serias preocupaciones.

Leer más