희귀한 Kimsuky 유출, 북한 연계 APT의 전술과 인프라 밝혀

2025-09-07

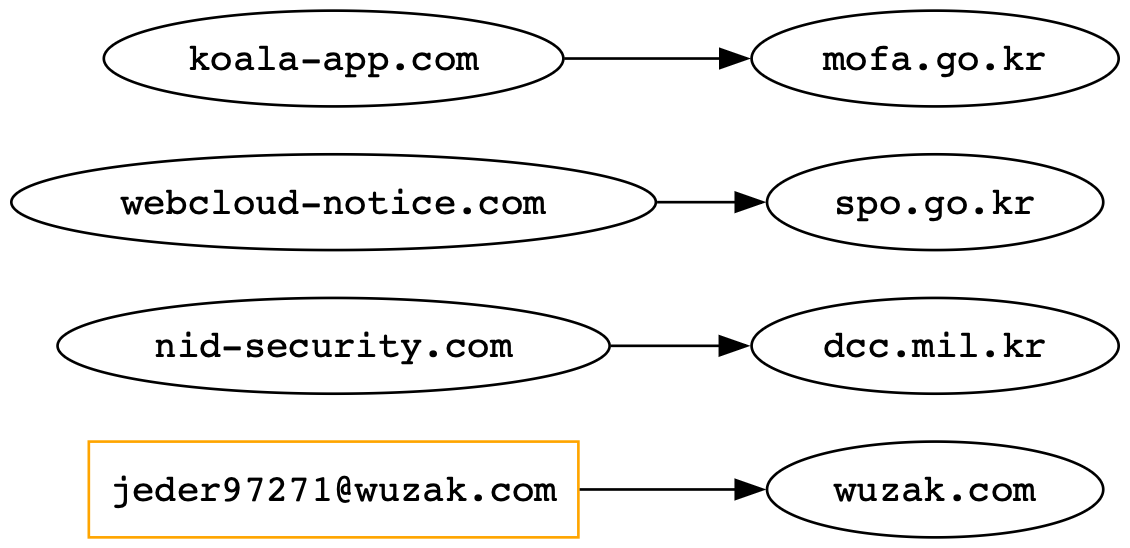

북한 연계 행위자 'Kim'의 데이터 유출이라는 드문 보안 사건을 통해 Kimsuky(APT43)의 전술, 기법, 인프라에 대한 전례 없는 통찰력을 얻었습니다. 이 그룹은 한국과 대만 네트워크를 대상으로 한 자격 증명 중심의 침입에 초점을 맞추고 있으며, 중국어 툴, 인프라, 잠재적인 물류 지원을 결합하고 있습니다. 'Kim' 데이터에는 bash 기록, 피싱 도메인, OCR 워크플로우, 컴파일된 스테이저, rootkit 증거가 포함되어 있으며, DPRK 귀속과 중국 자원 사용 간의 하이브리드 운영을 보여줍니다. 유출된 데이터에는 멀웨어 개발, 한국 PKI 및 VPN 문서의 OCR 파싱, 대만 정부 및 학술 기관을 대상으로 한 정찰 활동이 포함됩니다. 분석가들은 syscall hooking과 은밀한 지속성을 사용하는 고급 Linux rootkit을 발견했습니다. 이 사건은 북한 위협 행위자의 진화하는 역량과 중국 자원과의 잠재적 연관성을 강조합니다.

기술