الذكاء الاصطناعي يُحدث ثورة في سوق خدمات التعهيد الخارجي الذي تبلغ قيمته أكثر من 300 مليار دولار

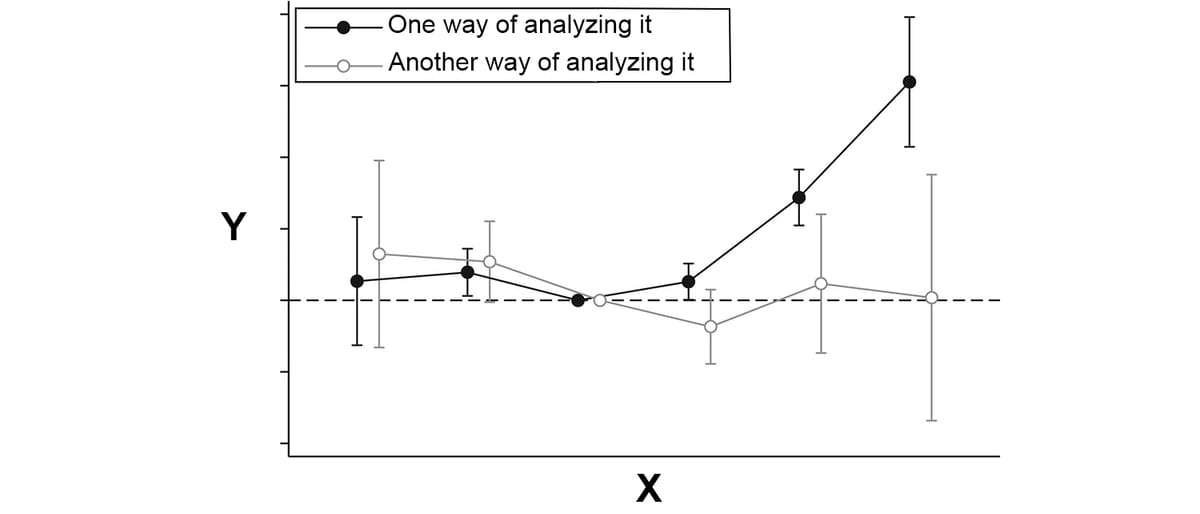

يُعد سوق التعهيد الخارجي لعمليات الأعمال (BPO) ، والذي بلغت قيمته أكثر من 300 مليار دولار في عام 2024 ومن المتوقع أن يتجاوز 525 مليار دولار بحلول عام 2030 ، سوقًا ناضجًا للتغيير. تعاني شركات التعهيد الخارجي التقليدية ، على الرغم من أهميتها ، من أوقات استجابة بطيئة ، وأخطاء بشرية ، وقيود سياقية. يوفر الذكاء الاصطناعي حلاً قويًا. تتفوق نماذج الذكاء الاصطناعي المتقدمة في المهام التي تقوم بها شركات التعهيد الخارجي ، بدءًا من دعم العملاء وحتى معالجة البيانات المعقدة. تستغل الشركات الناشئة هذه الفرصة من خلال تقديم وكلاء مدعومين بالذكاء الاصطناعي يوفرون كفاءة أعلى وقابلية للتوسع وفعالية من حيث التكلفة. يسمح هذا للشركات بإضفاء الطابع الداخلي على تجربة العملاء وعمليات الإدارة الخلفية. بينما تعتمد شركات التعهيد الخارجي الراسخة على الذكاء الاصطناعي ، تتمتع الشركات الناشئة المبتكرة بميزة بفضل نهجها الأصلي للذكاء الاصطناعي ، مع التركيز على عائد الاستثمار الواضح ، والاستراتيجيات التي تركز على العملاء ، وحلول المكدس الكامل. بدأت المنافسة على الاستحواذ على حصة من هذا السوق الضخم.

اقرأ المزيد