El puerto USB-C de Nintendo Switch 2: ¿Por qué no funciona como se espera?

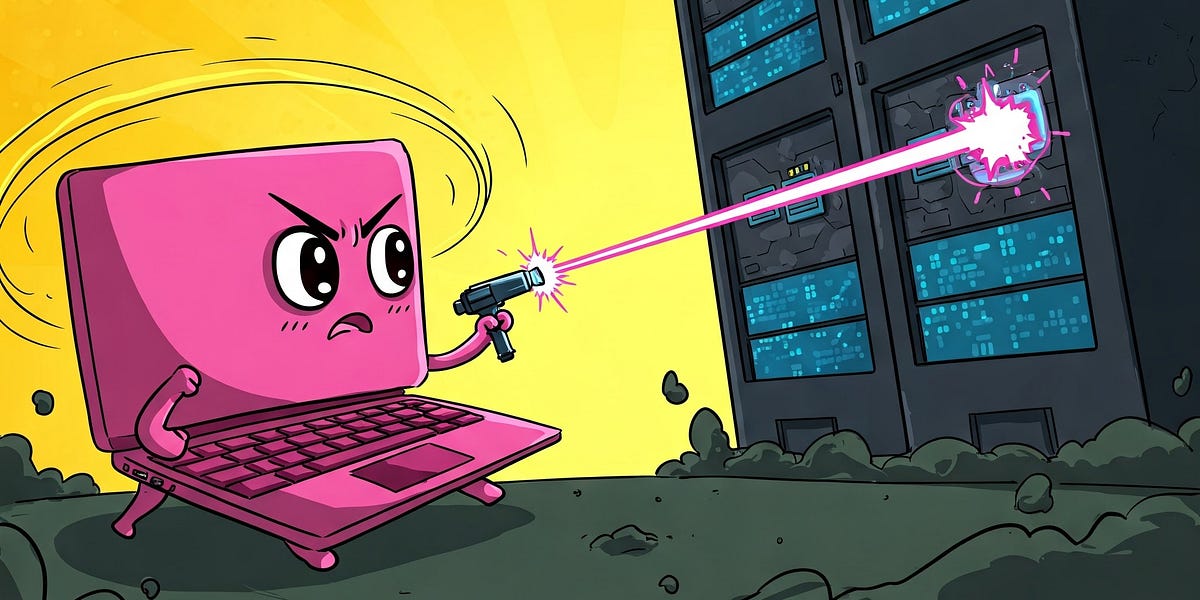

El puerto USB-C de Nintendo Switch 2 no es tan universal como se esperaba. Los fabricantes de terceros revelan que Nintendo utiliza un nuevo esquema de cifrado y un chip de cifrado dedicado, lo que dificulta la compatibilidad con la mayoría de los docks y gafas de vídeo de terceros. Esto ha resultado en una escasez de docks portátiles para Switch 2. Si bien el dock oficial de Nintendo funciona correctamente, este enfoque limita la comodidad y la elección del usuario, generando controversia. Si bien Nintendo cita preocupaciones de seguridad, la necesidad de estas medidas sigue siendo objeto de debate.

Leer más

.png)