Baterías de iones de litio: una amenaza creciente para la seguridad de los viajes aéreos

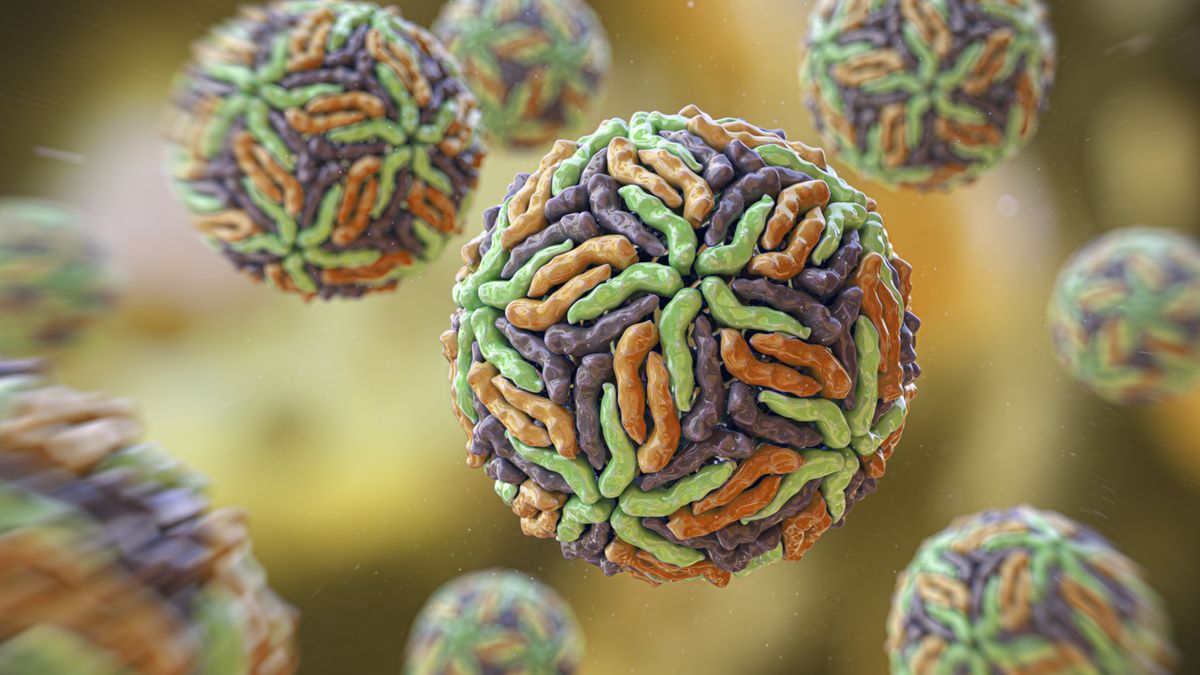

El creciente número de pasajeros que transportan baterías de iones de litio en sus dispositivos electrónicos está provocando un aumento de los incendios a bordo. Las pruebas de la FAA demuestran el potencial catastrófico de la fuga térmica de las baterías de iones de litio, que puede provocar cortocircuitos, aumento de la temperatura y, en última instancia, el fallo de la batería con la expulsión de electrolito fundido, llamas, humo y gases tóxicos. Si bien se recomiendan los extintores de halón, pueden ser insuficientes, lo que hace necesario el uso de agua y otros recursos. La FAA prohíbe los paquetes de baterías externos en el equipaje facturado, pero muchos pasajeros siguen haciéndolo. Un incidente reciente que involucró a un Airbus A321 surcoreano destaca los peligros, lo que ha dado lugar a nuevas normativas. Southwest Airlines ahora exige que los paquetes de baterías estén a la vista y prohíbe la carga en los compartimentos superiores. Los expertos hacen hincapié en la concienciación de los pasajeros y abogan por la compra de dispositivos de calidad para mitigar los riesgos asociados con las baterías baratas, potencialmente defectuosas.

Leer más