El experimento de marketing de una semana de un desarrollador: del código a las redes sociales

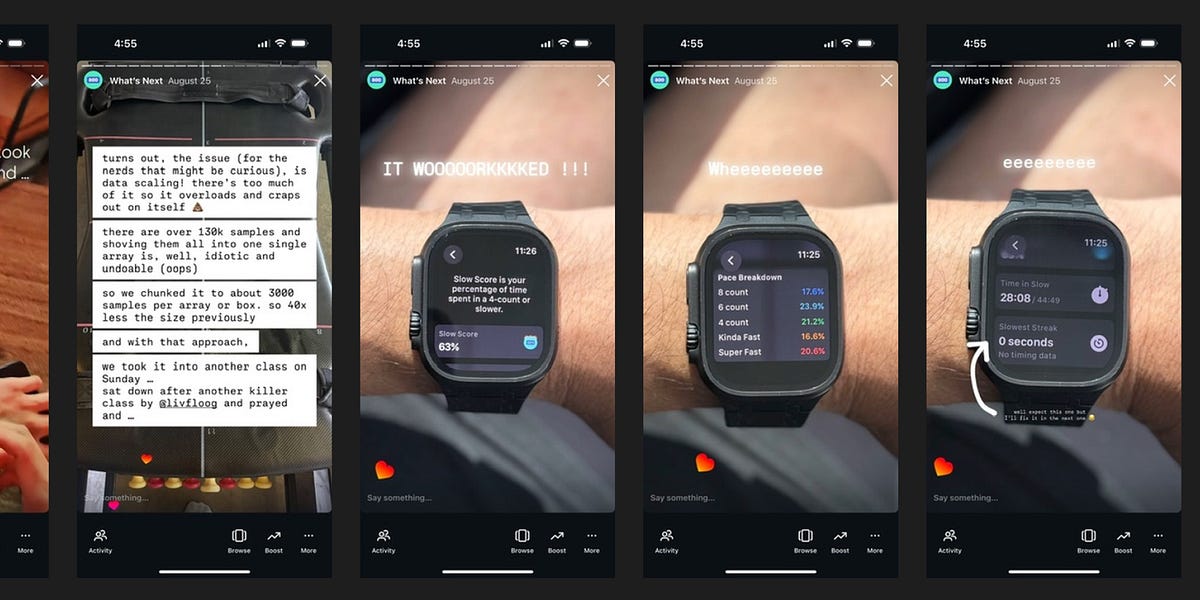

Un desarrollador de una aplicación de fitness, Lagree Buddy, se retó a sí mismo a concentrarse únicamente en marketing durante una semana para promocionar su aplicación. Probó varias estrategias, incluyendo publicaciones en redes sociales, correos electrónicos en frío a estudios de fitness y entrenadores, y asistir a una clase de Sebastian Lagree. Si bien las cifras no mejoraron inmediatamente, forjó conexiones con Lagreeing at Home y el mismo Sebastian Lagree, obteniendo valiosa retroalimentación y preparando el terreno para futuros esfuerzos de marketing. El experimento reveló que el marketing es mucho más difícil de lo que anticipó, pero también abrió puertas que el código solo no podía.

Leer más