Ford presenta ambiciosos planes para vehículos eléctricos: camioneta asequible, plataforma universal y sistema de producción

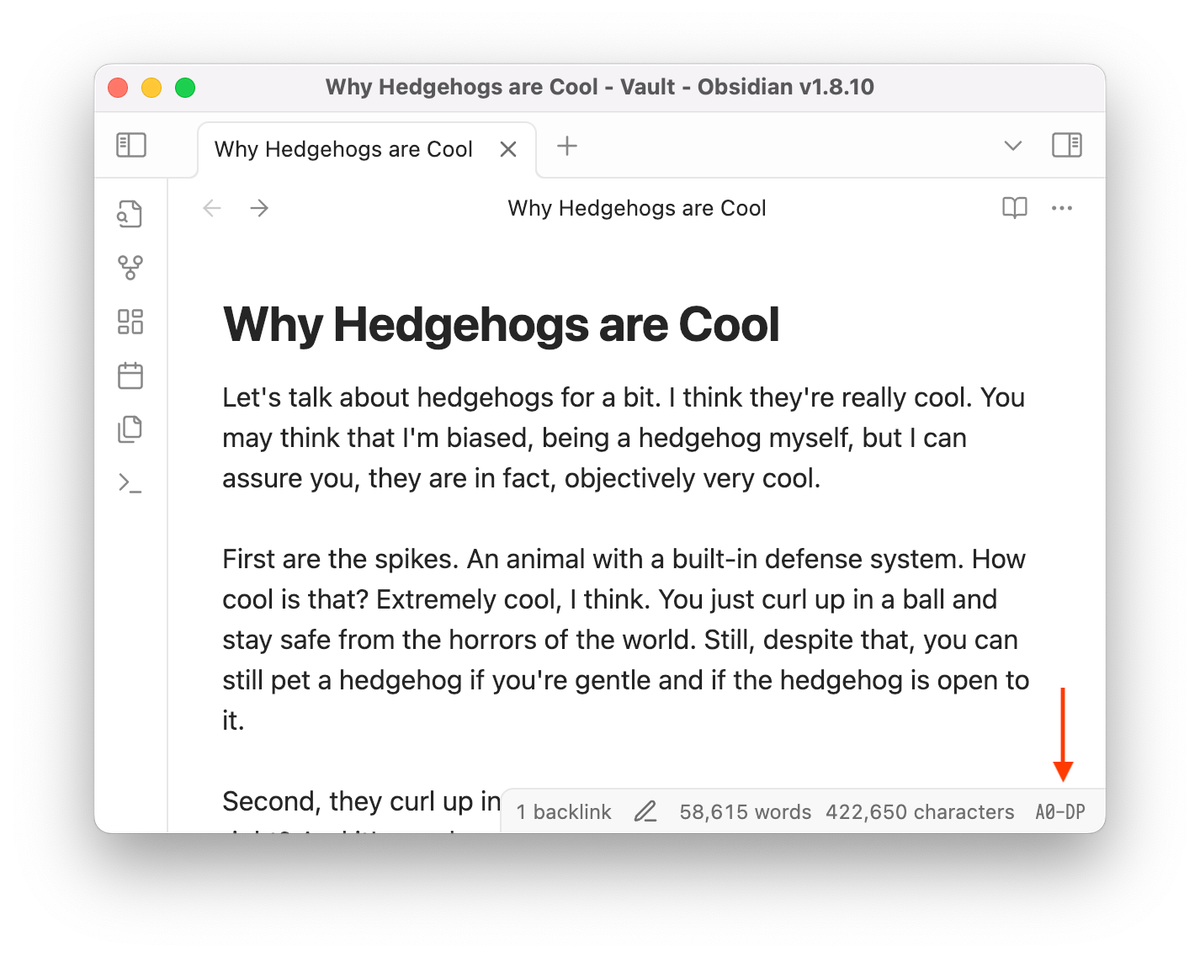

Ford presentó tres conceptos importantes: una camioneta eléctrica de cabina doble asequible, que llegará en 2027, una plataforma universal de vehículos eléctricos y un sistema de producción revolucionario. La camioneta, aunque descrita como de 'tamaño medio', apunta al espacio interior de un Toyota RAV4, con un tiempo de 0 a 60 mph comparable a un EcoBoost Mustang (4,5 segundos). Construida sobre una arquitectura de 400 voltios con una batería LFP del Ford BlueOval Battery Park, contará con actualizaciones over-the-air. Más importante aún, la plataforma y el sistema de producción universal de Ford prometen ahorros de costes y ganancias de eficiencia a través del diseño modular, allanando el camino para vehículos eléctricos asequibles.

Leer más