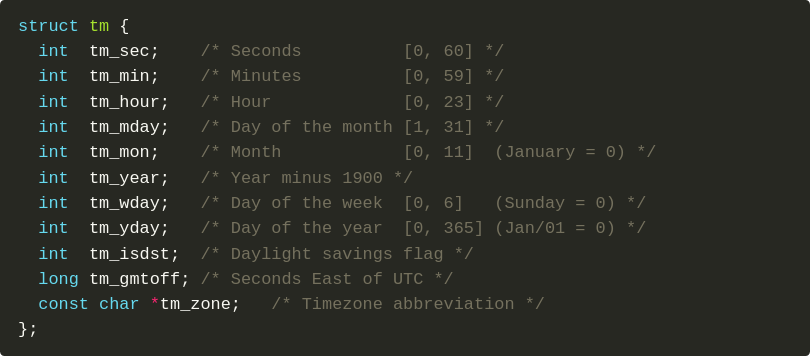

Las Dos Cosas Más Difíciles en la Ciencia de la Computación

Un chiste clásico entre programadores dice: "Solo hay dos cosas difíciles en la Ciencia de la Computación: invalidación de caché y nombrar cosas." Este artículo rastrea el origen y la evolución de esta frase ingeniosa, explorando su humor y significado más profundo. Desde su forma concisa inicial hasta variaciones que incorporan 'errores fuera de rango' y más, el chiste refleja los numerosos desafíos que los programadores enfrentan diariamente, destacando la complejidad y la diversión inherentes a la programación.

Leer más

/https%3A%2F%2Ftf-cmsv2-smithsonianmag-media.s3.amazonaws.com%2Ffiler_public%2Fcb%2Fac%2Fcbacbdbe-56dc-4a1a-8921-80151be9ef33%2F2.jpg)