cURL, AI 생성 취약점 보고서에 압도당하다

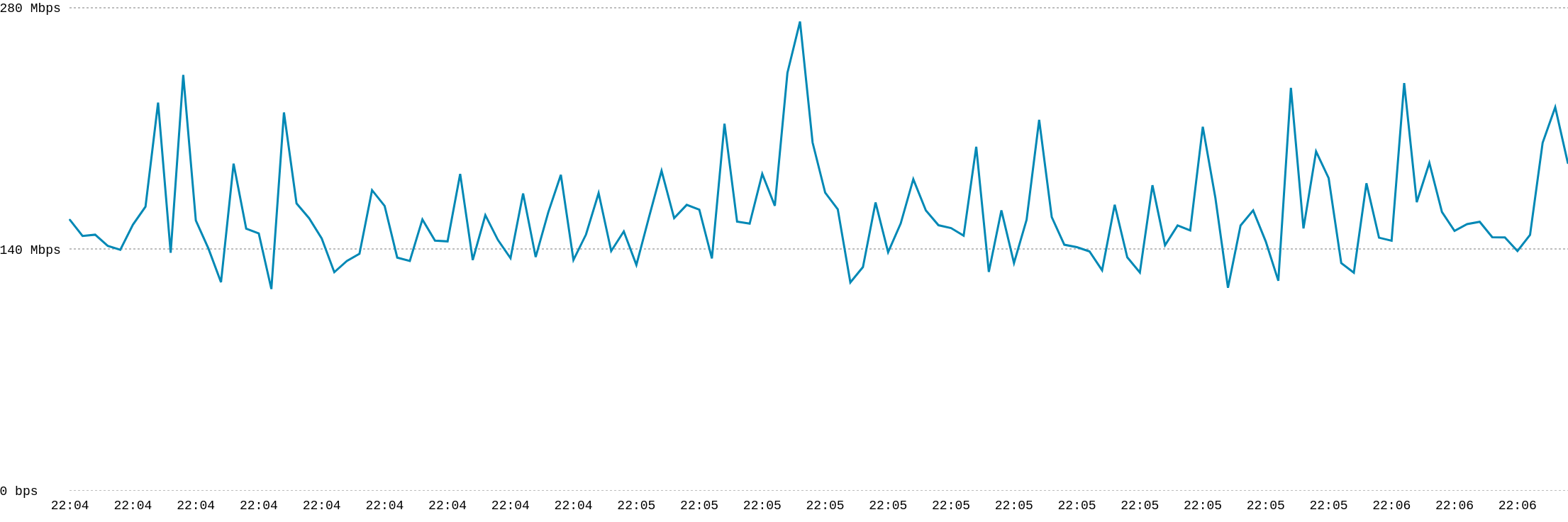

cURL 보안팀은 저품질의 취약점 보고서 홍수에 시달리고 있습니다. 대부분 AI가 생성한 것입니다. 이러한 보고서는 상당한 시간과 자원을 낭비합니다(보고서당 3~4명, 30분~3시간). 따라서 실제 취약점 발견 효율이 크게 떨어지고 있습니다. 2025년 현재 제출된 보고서의 약 20%가 AI가 생성한 쓰레기이며, 유효한 보고서의 비율이 크게 감소했습니다. 팀은 금전적 보상 철회 또는 저품질 보고서 감소를 위한 다른 대책을 고려하고 있습니다. 팀의 정신 건강과 프로젝트의 안전을 유지하기 위해서입니다.

더 보기