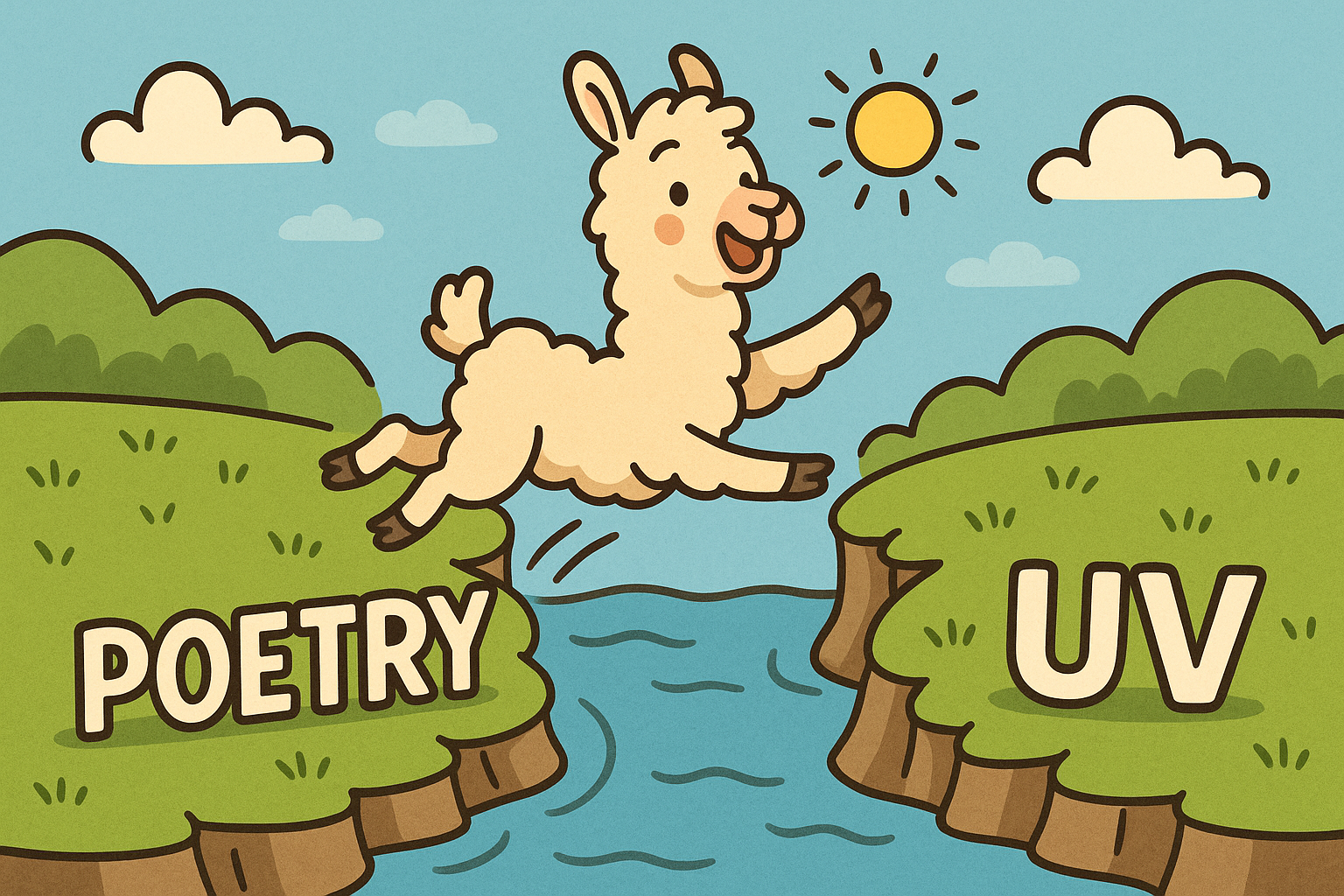

LlamaDev: La nueva herramienta de gestión de monorepo de LlamaIndex

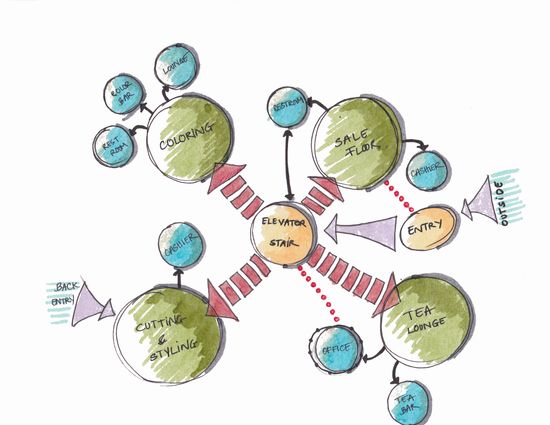

Mantener el monorepo de LlamaIndex con más de 650 paquetes de Python presentó desafíos significativos. Inicialmente utilizando Poetry para proyectos individuales y Pants para la orquestación, surgieron problemas de escala con la velocidad de compilación y el mantenimiento del servidor de caché. Para solucionar esto, el equipo de LlamaIndex creó LlamaDev, reemplazando Poetry con uv y gestionando internamente los grafos de dependencia y el disparo de pruebas. LlamaDev mejora drásticamente la velocidad de compilación, simplifica la depuración y mejora la experiencia del desarrollador, facilitando la participación de contribuyentes en el proyecto.

Leer más