Un bug amusant dans les extensions MV3 de Chrome

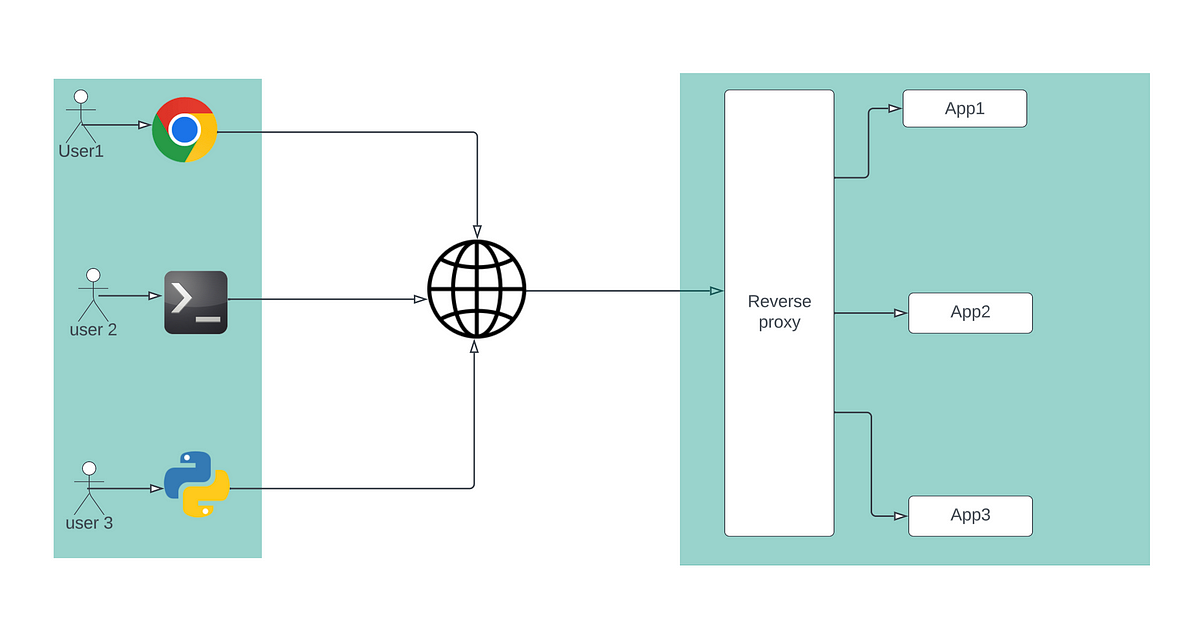

La transition de Google Chrome de MV2 à MV3 a supprimé la permission webRequestBlocking, cassant de nombreux bloqueurs de publicités. Cependant, l'auteur a découvert un bug curieux : en raison de l'utilisation de liaisons JavaScript dans les API d'extension Chrome, la manipulation des paramètres dans le constructeur d'événements `chrome.webRequest` a permis de contourner les vérifications d'autorisation et d'activer le blocage des publicités. Bien que ce bug ne représente pas un risque de sécurité, il a mis en évidence des problèmes potentiels cachés dans le code hérité et la possibilité d'obtenir des résultats inattendus en exploitant intelligemment des détails techniques. L'auteur a signalé le bug à Google, et il a depuis été corrigé.