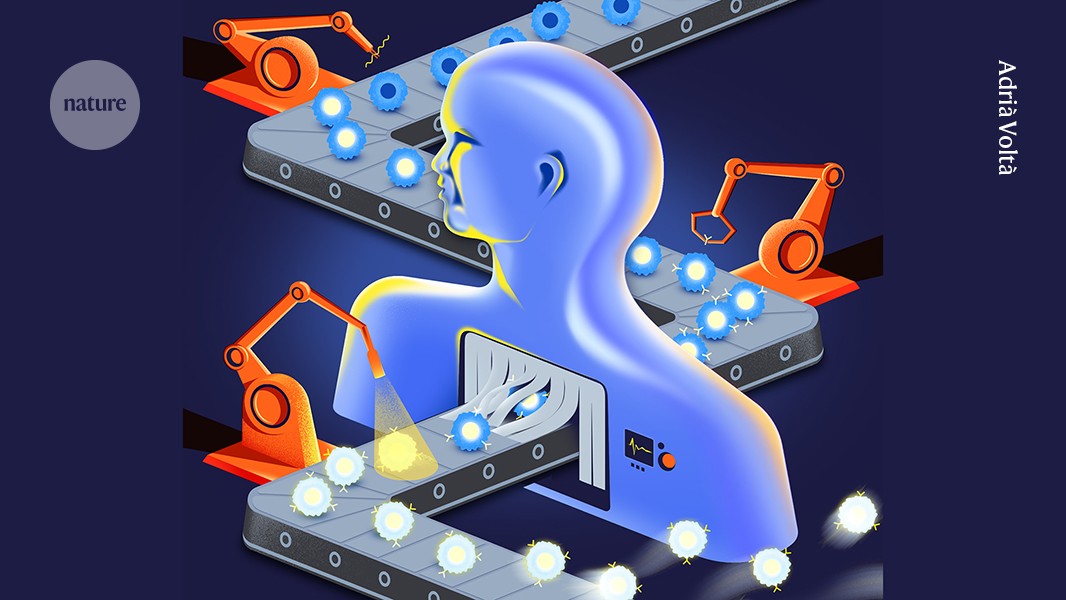

Thérapie CAR-T in vivo : une révolution de l'immunothérapie contre le cancer ?

Les thérapies à base de cellules CAR-T ont montré un succès remarquable dans le traitement des cancers du sang, mais leur fabrication ex vivo laborieuse et leur coût élevé limitent leur accessibilité. Pour relever ces défis, les scientifiques développent des thérapies CAR-T in vivo, qui consistent à modifier génétiquement les cellules T directement dans le corps. Cette approche promet de simplifier la fabrication, de réduire les coûts et de bénéficier à davantage de patients. Bien que les méthodes in vivo rencontrent des défis tels que le ciblage précis des cellules T et les effets secondaires potentiels, leur potentiel est immense et pourrait révolutionner l'immunothérapie contre le cancer.