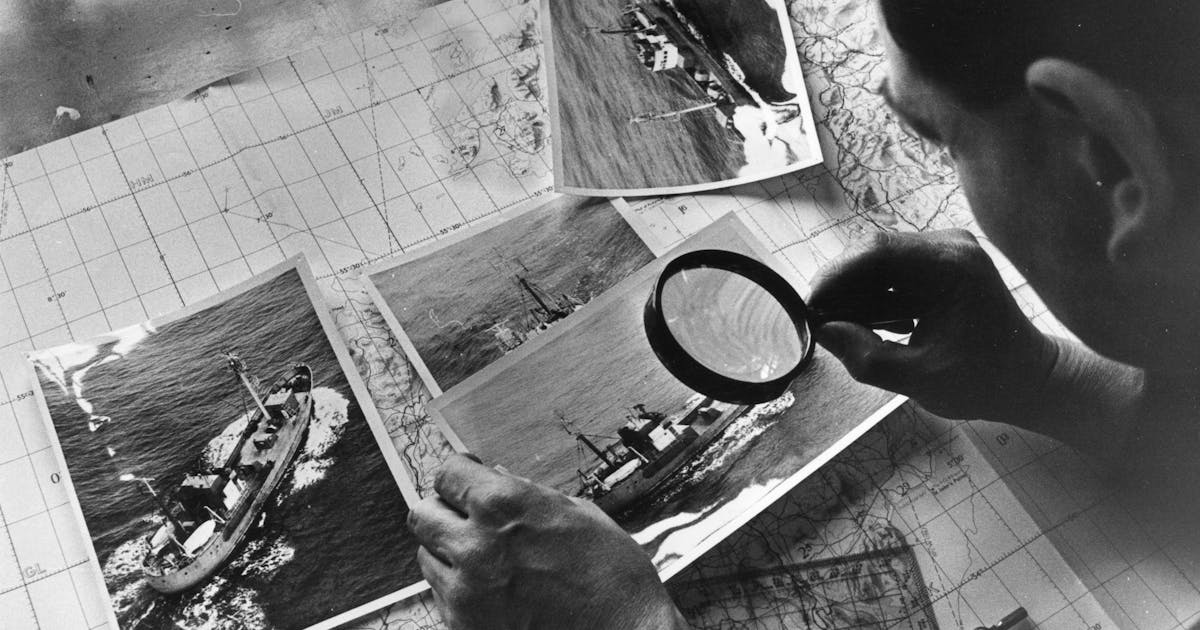

Cryptomus, plateforme canadienne de paiement en cryptomonnaie, aurait aidé la Russie à contourner les sanctions

Cryptomus, une société financière enregistrée au Canada, a été identifiée comme le processeur de paiement pour des dizaines de plateformes d'échange de cryptomonnaies russes et de sites web proposant des services de cybercriminalité à des clients russophones. Des enquêtes révèlent que l'adresse enregistrée de Cryptomus est un bureau virtuel partagé avec de nombreuses autres entités financières, soulevant des inquiétudes quant au blanchiment d'argent à grande échelle et au contournement des sanctions. Des chercheurs ont découvert que Cryptomus a traité des transactions pour au moins 122 services de cybercriminalité, notamment ceux qui vendent des comptes volés, des services d'anonymat et des infrastructures d'attaque. Ces transactions ont finalement été liées à des comptes dans de grandes banques russes, actuellement sanctionnées par les États-Unis et d'autres nations occidentales. Les opérations réelles de Cryptomus et la légitimité de son adresse enregistrée sont hautement contestables, soulignant le potentiel des cryptomonnaies à faciliter le contournement des sanctions.

Lire plus