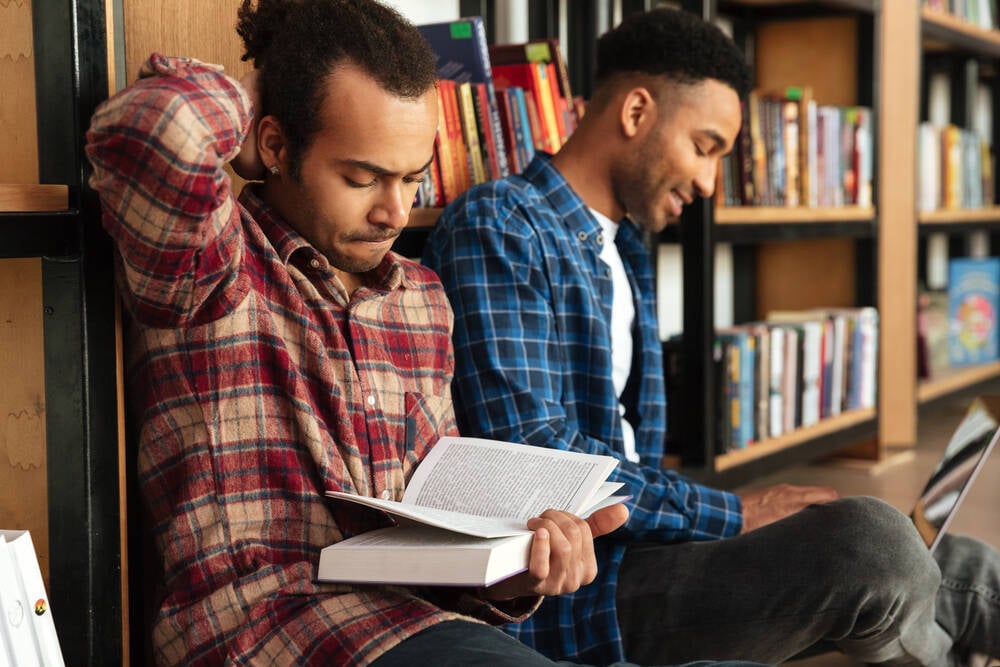

Réforme du visa H-1B : Géants de la tech contre travailleurs américains

Le département américain de la Sécurité intérieure et les services américains de la citoyenneté et de l'immigration envisagent de remanier le système de visa H-1B, ce qui suscite un débat entre les entreprises technologiques et les travailleurs américains. Le système actuel de loterie est critiqué pour sa tendance à réduire les salaires des travailleurs américains et pour son utilisation abusive par les entreprises de sous-traitance. On s'inquiète du fait que les visas H-1B contribuent au chômage des diplômés américains en informatique, tandis que les géants de la technologie utilisent le programme pour embaucher des travailleurs étrangers à des salaires plus bas. Les experts suggèrent que les réformes doivent privilégier des salaires plus élevés, une réglementation plus stricte et le recrutement obligatoire de travailleurs américains pour résoudre ce problème multiforme.

Lire plus