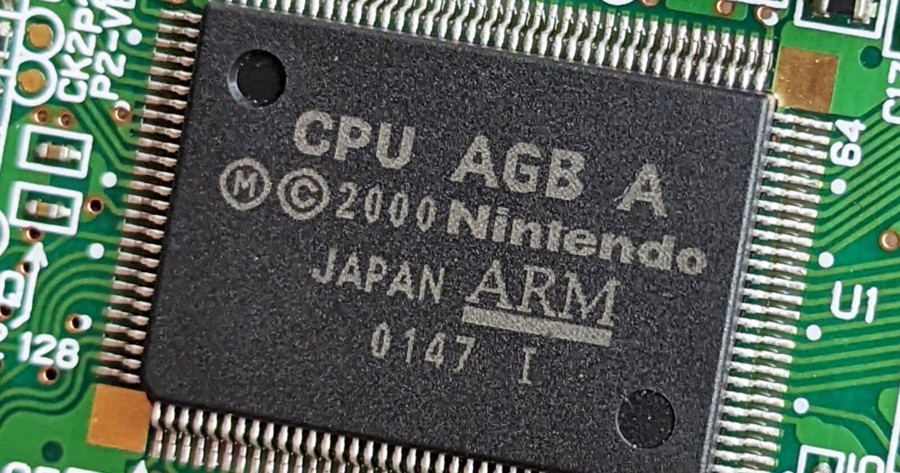

جوجل تجعل PebbleOS مفتوح المصدر: ولادة Rebble من جديد و ملكية المجتمع

أعلن فريق Rebble أخبارًا رائعة: جعلت جوجل PebbleOS مفتوح المصدر! سيعجل هذا بشكل كبير من جهود Rebble لإنتاج أجهزة جديدة، ويحول Rebble إلى منظمة غير ربحية يملكها المجتمع. ستظل Rebble ملتزمة بالحفاظ على هذه الساعة الذكية الكلاسيكية، واستخدامها كمنصة تعليمية لأنظمة مضمنة، والحفاظ عليها حية من خلال برامج مفتوحة المصدر. من المقرر تنظيم هاكاثون لتطوير RebbleOS وتطبيقات أخرى، وترقية مساعد Pebble الكلاسيكي، Snowy. في المستقبل، ستواصل Rebble نهجها الذي يحترم المستخدمين، وخلق نظام بيئي لساعات ذكية مفتوح ومدار من قبل المجتمع.

اقرأ المزيد