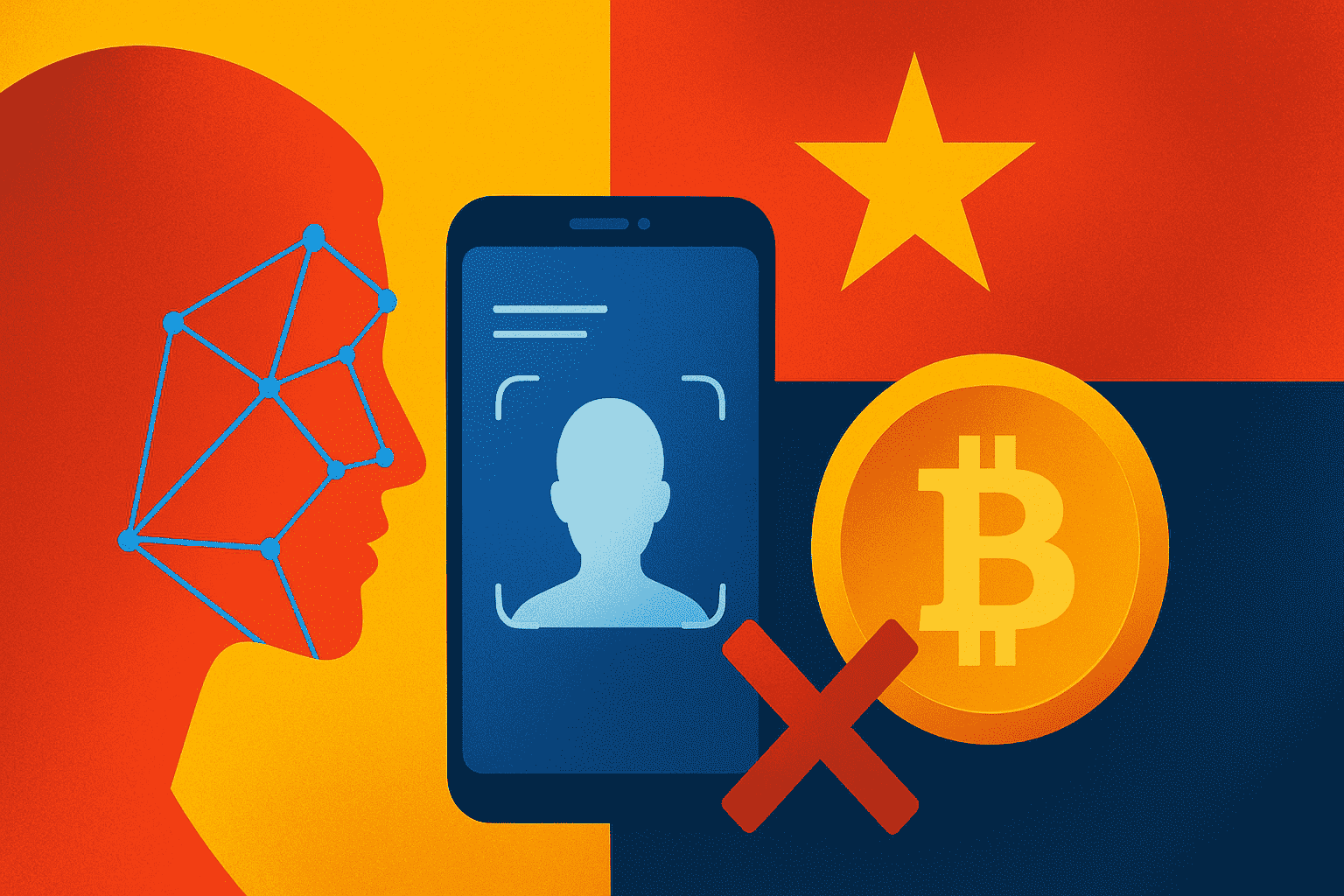

نظام التحقق من العمر: كابوس قابلية الاستخدام؟

يُثير حل جديد للتحقق من العمر عبر الإنترنت جدلاً. يعتمد هذا الحل بشكل كبير على الهواتف الذكية، مما يستبعد العديد من المستخدمين الذين لا يمتلكون هواتف ذكية أو لا يرغبون في استخدامها، مثل كبار السن. هذا يؤثر بشكل كبير على تجربة تصفح الويب، خاصةً في أوضاع التصفح الخاص، حيث يتطلب التحقق من العمر في كل زيارة لموقع إلكتروني. تكلفة التنفيذ المرتفعة تمثل عقبة كبيرة أمام الشركات الناشئة، وخيارات التكنولوجيا تبدو محدودة. مزايا الخصوصية التي تدعيها هذه الحلول محل تساؤل أيضًا.

اقرأ المزيد