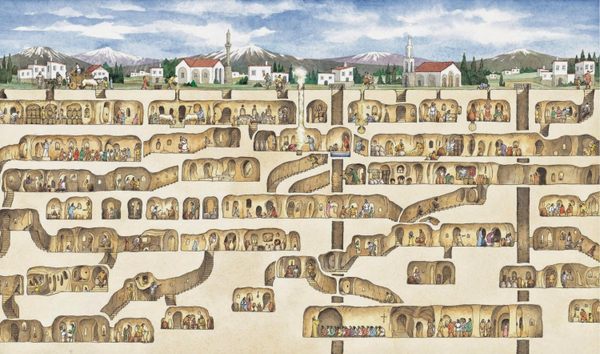

القرد المتعجرف: إعادة التفكير في التفوق البشري

تتناول هذه المقالة قيود النظرة البشرية المركزية وآثارها السلبية على العلم والبيئة ورفاهية الحيوان. يستخدم الكاتب العديد من الأمثلة العلمية لكشف مدى تقليل البشر من قدرات الحيوانات وسوء فهمهم لإدراك الحيوانات وعواطفها، مشدداً على كيف يستخدم البشر أنفسهم غالبًا كمعيار لقياس الكائنات الأخرى، متجاهلين تنوع وقدرات الأنواع المختلفة. يدعو الكاتب إلى التخلي عن غطرسة النظرة البشرية المركزية، والنظر إلى الطبيعة بتقدير، واعتماد موقف أكثر عدلاً واحتراماً تجاه الحيوانات.

اقرأ المزيد