لغز خط 8x19 في BIOS إنتل

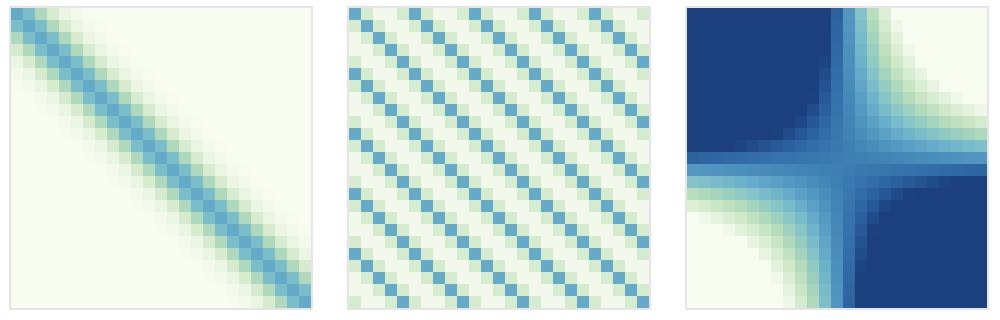

تتناول هذه المقالة رحلة الكاتب لكشف أصول خط 8x19 غير القياسي الموجود في BIOS لوحات الأم من إنتل. بدءًا من لقطة شاشة لشاشة POST BIOS لوحة إنتل AN430TX، يكتشف الكاتب أن لوحات إنتل القديمة (مثل AN430TX و AL440LX) استخدمت خطًا مخصصًا 8x19، مختلفًا عن خط 8x16 القياسي. لحل اللغز، يحاول الكاتب فك تشفير صور BIOS، وينجح في ذلك باستخدام طريقة ذكية. هذا يكشف عن وجود الخط في إصدارات BIOS القديمة، مدمجًا بذكاء مع وحدة السلاسل لتوفير المساحة. تُظهر المزيد من التحقيقات استخدام الخط في عصور مختلفة، من قبل مصنعي BIOS مختلفين (AMI و Phoenix)، وحتى في Shells EFI لاحقة. يفترض الكاتب أن إنتل، وليس مصنعي BIOS، هي مصدر الخط، ويحلل دورها في تطور تقنية العرض.

اقرأ المزيد