ADN environnemental : Une nouvelle frontière en médecine légale

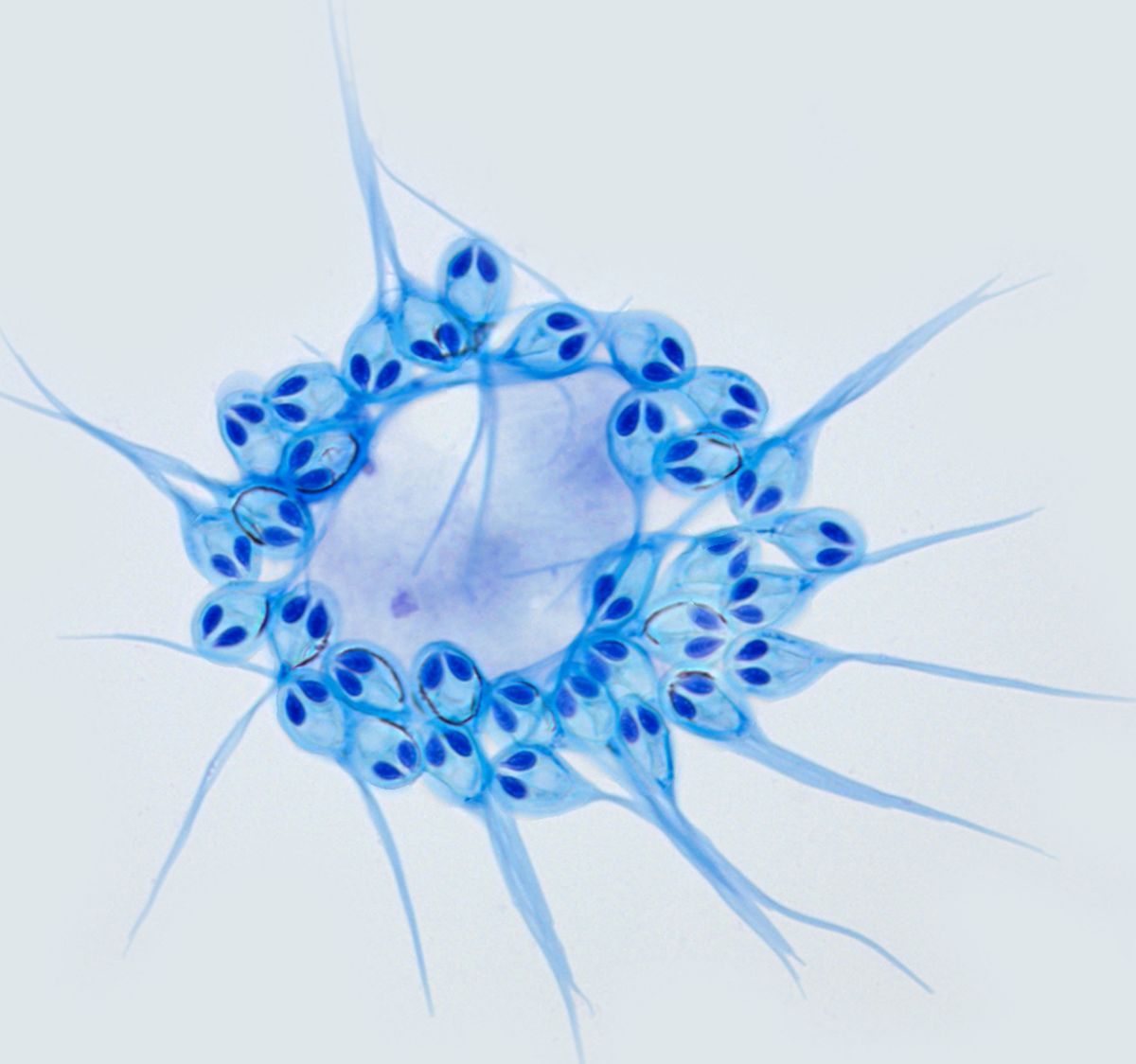

L'ADN environnemental (eADN) émerge comme un outil puissant en médecine légale. Cette technologie utilise des fragments d'ADN extraits d'échantillons environnementaux, tels que l'air et les vêtements, pour fournir de nouvelles pistes dans les enquêtes criminelles. Une revue approfondie de la littérature explore comment les cellules desquamées et les fragments de peau transportent l'ADN, les effets des facteurs environnementaux (rayonnement UV, humidité) sur la dégradation de l'ADN et les défis liés au transfert et à la contamination de l'ADN. Les études soulignent comment des actions comme parler et le contact propagent l'ADN et comment des améliorations procédurales peuvent atténuer la contamination. Bien que prometteuse pour améliorer la précision et l'efficacité de l'analyse médico-légale, des défis persistent dans l'interprétation de l'ADN à faible niveau et dans la distinction entre l'eADN de fond et l'ADN pertinent pour le crime.