VSC : Un moteur de rendu 3D temps réel basé sur logiciel

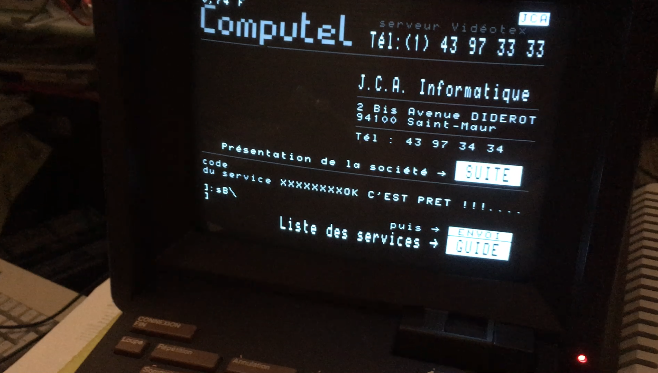

VSC (VOUGA-SHREINER-CANTH) Vérifié est un moteur de rendu 3D temps réel entièrement écrit en logiciel pour la portabilité. Inspiré par la séparation front-end/back-end de DoomGeneric et le travail précédent de l'auteur sur des moteurs de jeu C++, c'est un rasteriseur qui approxime l'éclairage, les ombres, les textures et les matériaux. Basé sur le livre d'Eric Lengyel, "Mathematics for 3D Game Programming", il s'inspire d'un niveau difficile de Geometry Dash, VSC Vérifié, utilisant la musique de Michael Bublé. L'API est en développement actif, mais les changements devraient être minimes. Inclut la compatibilité ESP32, un code d'exemple et un Makefile. Suivez le livre jusqu'au chapitre 5 pour des connaissances fondamentales.

Lire plus