Explosion des offres d'emploi dans la technologie au Royaume-Uni, mais la domination de Londres en IA souligne les disparités régionales

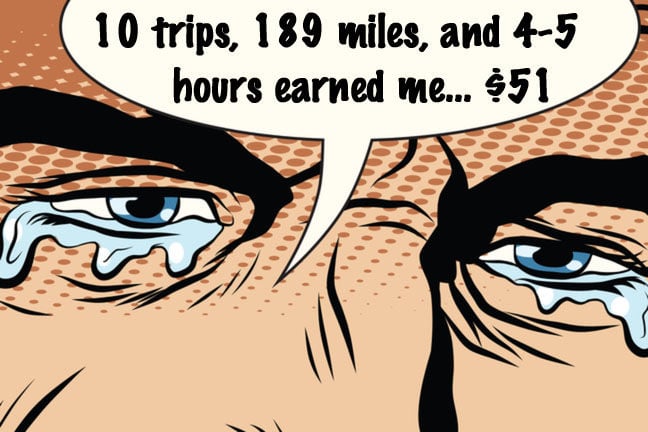

Une étude d'Accenture révèle une augmentation de 21 % des offres d'emploi dans le secteur de la technologie au Royaume-Uni, atteignant des niveaux sans précédent depuis la pandémie. Les offres d'emploi liées à l'IA ont presque doublé sur un an, Londres représentant 80 % du total. Bien que le Royaume-Uni ait enregistré une augmentation de 53 % du nombre de personnes déclarant posséder des compétences technologiques (1,69 million), une disparité régionale importante persiste. Les entreprises londoniennes prévoient d'allouer 20 % de leurs budgets technologiques à l'IA, contre seulement 13 % dans des régions comme le Nord-Est de l'Angleterre, l'Écosse et le Pays de Galles. Cela met en évidence à la fois le potentiel de l'IA au Royaume-Uni et une fracture numérique préoccupante, menaçant la compétitivité à long terme si les écarts régionaux en matière de talents et d'infrastructures ne sont pas comblés.

Lire plus