OAuth 2.0 : Autorisation sécurisée des applications tierces pour accéder à vos données

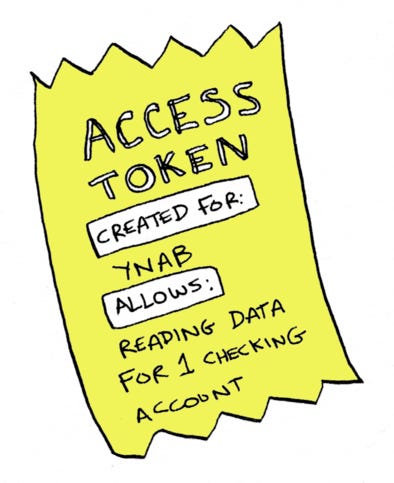

OAuth 2.0 est un protocole d'autorisation permettant aux utilisateurs d'accorder aux applications tierces l'accès à leurs données de compte sans partager leurs mots de passe. Cet article détaille le flux de travail OAuth 2.0, notamment l'autorisation de l'utilisateur, la récupération du code d'autorisation, l'échange du jeton d'accès, et souligne les mesures de sécurité, telles que l'évitement de la transmission directe du jeton d'accès dans les URL. La terminologie clé d'OAuth 2.0 est expliquée, comme le propriétaire de la ressource, le client OAuth, le serveur d'autorisation et le serveur de ressources, ainsi que les concepts de canal frontal et de canal arrière. L'article couvre également PKCE pour les applications sans back-end.

Lire plus