مايكروسوفت تطلق مكتبة Multilspy مفتوحة المصدر: تبسيط تطوير عملاء خوادم اللغات

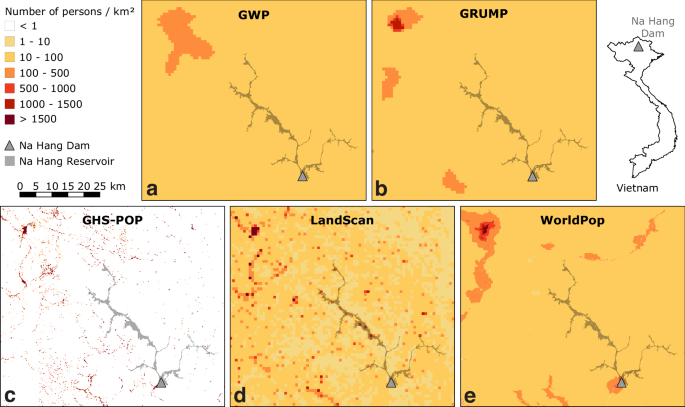

أصدرت مايكروسوفت مكتبة بايثون مفتوحة المصدر تُدعى Multilspy، وهي مصممة لتبسيط عملية بناء التطبيقات حول خوادم اللغات. تدعم Multilspy لغات متعددة (Java وRust وC# وPython)، وتُسهّل عملية تنزيل ملفات الخادم الثنائية، وإعداد/إزالة خوادم اللغات، وتوفر واجهة برمجة تطبيقات سهلة الاستخدام. تتفاعل مع خوادم اللغات للحصول على نتائج التحليلات الثابتة، مثل إكمال التعليمات البرمجية، وتعريفات الرموز، والمراجع – وهي أمور بالغة الأهمية في تقنيات توليد التعليمات البرمجية بمساعدة الذكاء الاصطناعي مثل Monitor-Guided Decoding.

اقرأ المزيد

/cdn.vox-cdn.com/uploads/chorus_asset/file/25820669/videoframe_62840.png)