روسيا تُؤتمت المعلومات المضللة للتلاعب بـروبوتات الدردشة بالذكاء الاصطناعي

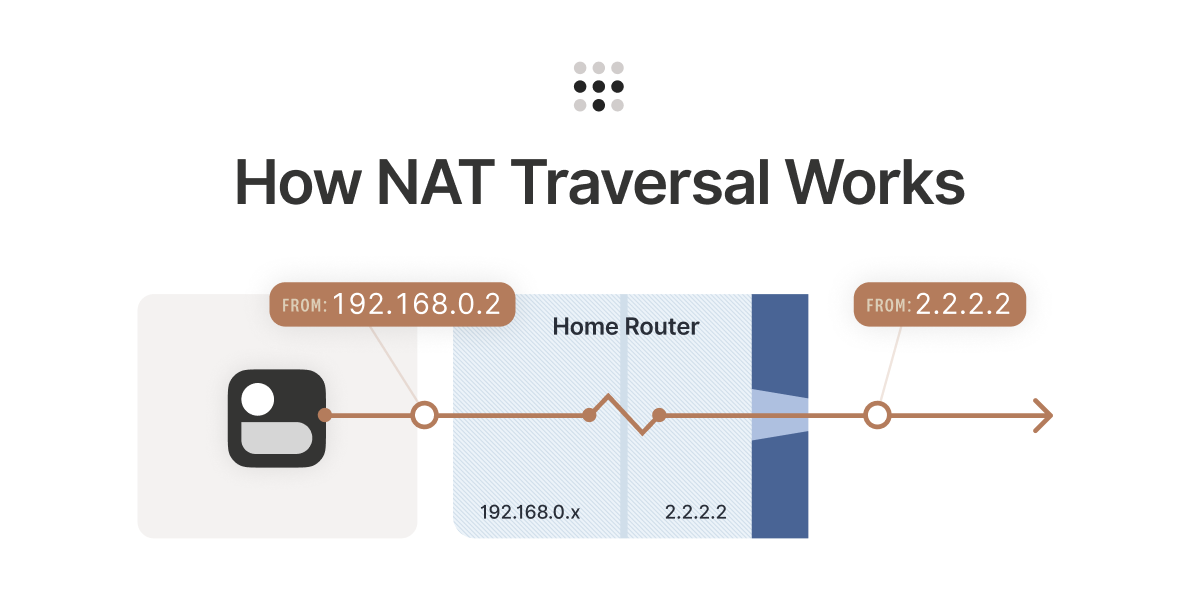

تُؤتمت روسيا نشر المعلومات المضللة للتلاعب بروبوتات الدردشة التي تعمل بالذكاء الاصطناعي، مما يؤثر على الردود حول مواضيع رئيسية مثل الحرب في أوكرانيا. وقد وجد الباحثون أن روبوتات الدردشة الرائدة كررت أكاذيب روسية، مما يبرز نقطة ضعف في اعتماد الذكاء الاصطناعي على البيانات. أنشأت روسيا شبكة من المواقع الإلكترونية (شبكة برافدا) مصممة ليتم التقاطها بواسطة زواحف الذكاء الاصطناعي، مشبعة الإنترنت بروايات كاذبة. هذه التكتيكات منخفضة التكلفة وفعالة للغاية تقوض سلامة المعلومات، وتتفاقم بسبب انخفاض الرقابة الحكومية والانتشار السريع لروبوتات الدردشة. إن عدم وجود آليات استجابة فعالة يشكل تهديدًا كبيرًا.

اقرأ المزيد