أندوريل: كيف غيرت شركة ناشئة مكونة من 20 شخصًا تكنولوجيا الدفاع

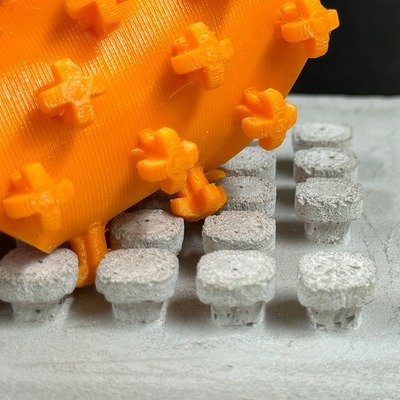

تروي هذه المقالة قصة نمو أندوريل الهائل، من شركة ناشئة تضم 20 شخصًا إلى شركة تبلغ قيمتها 28 مليار دولار ويعمل بها 4000 موظف. يصف الكاتب، نائب الرئيس السابق للهندسة في أندوريل، نجاح الشركة السريع من خلال الجمع بين السرعة، والتفكير من خلال المبادئ الأولى، والمسؤولية، والبساطة، والتركيز على التنفيذ. أدت التكرارات السريعة والتجارب الجريئة التي قامت بها أندوريل إلى منتجات دفاعية ثورية، مثل نظام أنفيل المضاد للطائرات بدون طيار منخفض التكلفة، وذخيرة بولت المتجولة عالية الأداء، مما أمن عقودًا بمليارات الدولارات. كما يسلط المقال الضوء على ثقافة أندوريل الفريدة، مع التركيز على التميز التقني، والتفكير في المنتجات، وهيكل تنظيمي عالي الكفاءة حول أفكار طموحة إلى منتجات قابلة للنشر.

اقرأ المزيد